Una risposta complessa ed efficiente alla crescente richiesta aziendale di protezione sugli accessi remoti. Scopriamo il suo funzionamento.

L’era del lavoro distribuito e delle soluzioni da remoto è ormai consolidata.

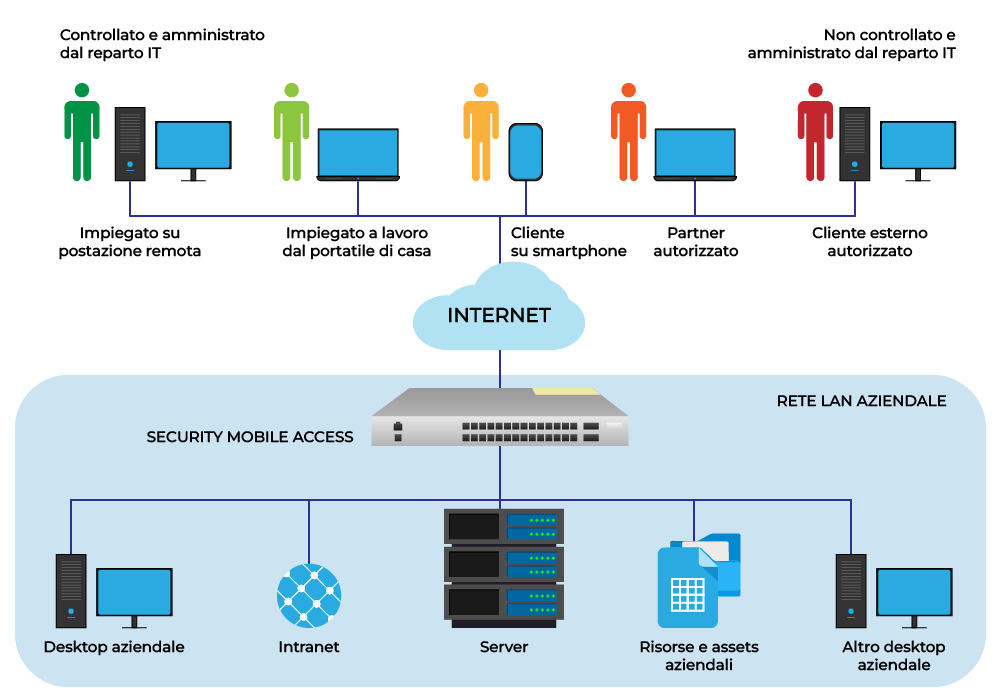

A seguito del distanziamento sociale imposto dalla pandemia di Covid-19, aziende e dipendenti si sono visti costretti a riconsiderare enormemente le risorse a loro disponibili. Se da una parte i dipendenti hanno potuto beneficiare del lavoro agile, si è assistito anche all’ascesa di nuove minacce e vulnerabilità rivolte ai dati sensibili in seno all’azienda. Chi lavora da casa, quindi lontano dal perimetro aziendale, non può godere dello stesso livello di protezione garantito dai sistemi aziendali. Per questo motivo si è vista l’introduzione del Secure Mobile Access, un sistema aggiuntivo per garantire sicurezza, gestione centralizzata e controllo degli accessi da remoto a risorse aziendali critiche.

Ma come sempre, andiamo con ordine e affrontiamo per gradi l’argomento.

Cos’è il Security Mobile Access?

Sviluppato e adottato come soluzione proprietaria da diverse aziende leader nel settore della sicurezza informatica, il Secure Mobile Access (SMA) nasce con l’obiettivo principale di garantire un accesso remoto sicuro e regolamentato alle risorse aziendali. Si tratta di un aspetto a dir poco essenziale con la diffusione dello smart working. Con l’aumento della pratica del Bring Your Own Device (BYOD), dove i dipendenti utilizzano dispositivi personali per accedere alle reti aziendali, si è reso necessario implementare un sistema di monitoraggio e controllo per salvaguardare le risorse aziendali in ambienti distribuiti.

La crescente adozione di politiche di lavoro ibrido ha inoltre evidenziato la necessità di soluzioni avanzate che possano proteggere dati e applicazioni anche quando i dispositivi si trovano al di fuori della rete aziendale.

Società di sicurezza informatica come SonicWall, Fortinet e Palo Alto Networks hanno sviluppato versioni proprietarie del Secure Mobile Access, adattandole alle specifiche esigenze dei loro clienti. Nonostante le variazioni tra i diversi sistemi, tutti mantengono come fondamento l’approccio Zero Trust Architecture.

Questo non presuppone mai la fiducia di default in alcun utente, o dispositivo, in modo da prevenire l’accesso non autorizzato ai dati aziendali.

Così facendo ci si assicura che si possano evitare non solo gli accessi malevoli, ma soprattutto attacchi interni e movimenti laterali, atti a compromettere l’intera rete aziendale. Grazie a soluzioni di autenticazione avanzate e a un controllo approfondito sugli accessi, gli SMA riescono a difendere gli endpoint remoti, offrendo una protezione continua anche su dispositivi non gestiti direttamente dalla rete aziendale.

Architettura del Security Mobile Access

Il Secure Mobile Access si basa su un’architettura modulare molto avanzata, progettata proprio per adattarsi alle esigenze di chi l’adotta. Al suo interno sono presenti vari livelli di autenticazione e una gestione centralizzata degli accessi. Viene così offerta una serie di funzionalità che autorizzano l’accesso solo ai dispositivi verificati e conformi agli standard aziendali. Infatti SMA opera come un gateway di accesso centralizzato, che verifica ogni tentativo di connessione alla rete aziendale. L’architettura è organizzata in modo da offrire controllo e flessibilità agli amministratori di rete, in quanto include al suo interno diversi componenti. Vediamoli nel dettaglio.

Secure Access Gateway

Questo gateway agisce come un primo filtro di autenticazione. L’utente che intende accedere alle risorse aziendali, passa prima dai suoi controlli e dalle sue verifiche. In tal modo il gateway effettua una prima scrematura dei dispositivi autorizzati all’accesso, escludendo tutti quelli non conformi ai criteri di sicurezza aziendali. Grazie al controllo granulare degli accessi, l’amministratore di rete può impostare policy diversificate per utenti e gruppi, limitando l’accesso a specifiche applicazioni o risorse in base al ruolo e al profilo dell’utente. Tale soluzione permette di isolare dati sensibili e personalizzare l’esperienza di accesso per ciascun dipendente, o collaboratore esterno.

Zero Trust Architecture

Come detto precedentemente, SMA basa il suo intero funzionamento sull’approccio ZTA (Zero Trust Architecture). In tal modo, ci si assicura che ogni dispositivo e ogni utente debbano essere verificati e autenticati per ogni accesso. La fiducia a priori non è assolutamente contemplata. Per realizzarlo in maniera efficace, lo stato del dispositivo viene monitorato continuamente, in modo da garantire la sua conformità agli standard di sicurezza definiti dagli amministratori. Tra i criteri stabiliti, possono esserci:

- Software antivirus costantemente aggiornato;

- Assenza di malware, o software non originale, al suo interno;

- Permessi di root disabilitati e assenza di jailbreak, nel caso di smartphone;

Nel momento in cui uno di questi criteri non è soddisfatto, il Security Mobile Access revoca automaticamente l’accesso alla rete a quel dispositivo, garantendo così la protezione dei dati e delle risorse aziendali da possibili compromissioni interne ed esterne.

Segmentazione della rete e VPN

Gli SMA più avanzati e moderni integrano al loro interno una VPN a livello applicativo. In tal modo si vengono a creare dei veri e propri tunnel protettivi per le applicazioni d’uso comune a livello aziendale. Contrariamente ad una VPN classica, questa non fornisce l’accesso completo alla rete, ma solo a determinate porzioni della stessa. In tal modo si viene a creare una segmentazione della rete, che impedisce l’insorgere alla radice di un attacco basato su movimenti laterali.

Poiché la rete non è direttamente accessibile nella sua interezza, l’attore malevolo si ritrova impossibilitato a prenderne il controllo completo.

Autenticazione in più fattori e autorizzazione contestuale

Ogni SMA supporta una vasta gamma di metodi di autenticazione. Tra i più impiegati ci sono ovviamente la MFA (Multi-Factor Authentication) basata su RSA SecurID, Google Authenticator e Duo Security. Si tratta di una misura cautelare per prevenire l’accesso non autorizzato anche in caso di furto di credenziali.

In tal modo solo gli utenti legittimi possono accedere alle risorse aziendali. A ciò si aggiunge l’autorizzazione contestuale, che verifica in tempo reale la geolocalizzazione dell’utente e l’orario di accesso. Questa è una misura aggiuntiva che previene ogni tentativo di accesso sospetto, permettendo la protezione delle risorse aziendali anche nel caso in cui l’utente autorizzato si trovi in una località non familiare.

Threat Intelligence

Di sicuro il modulo più interessante degli SMA è quello di Threat Intelligence. Esso monitora e analizza in tempo reale ogni singolo tentativo di accesso. Così facendo un SMA è in grado di rilevare immediatamente la più piccola anomalia comportamentale di un dispositivo, potendo segnalare l’insorgere di un eventuale tentativo di intrusione. Gli ultimi modelli di SMA integrano perfino algoritmi di machine learning, che analizzano i modelli di accesso e apprendono i comportamenti tipici di ogni utente. Nel momento in cui uno di questi esce dai consueti schemi, adottando quindi un comportamento anomalo, il loro accesso viene revocato in automatico, prevenendo così l’insorgere di minacce ancora prima che si concretizzano. A ciò si aggiunge la capacità del sistema di integrare al suo interno dei dati provenienti da fonti esterne. Così l’SMA diviene in grado di individuare vulnerabilità zero-day e rispondere tempestivamente anche a minacce emergenti.

Accesso Clientless

A seconda delle necessità dell’azienda, o del singolo privato, l’SMA può integrare anche una modalità di accesso aggiuntiva. Denominata Clientless, questa fa si che gli utenti autorizzati possano accedere alle risorse aziendali da un dispositivo remoto senza necessità di installare un client VPN dedicato. Si tratta di una feature molto utile in presenza di utenti occasionali, collaboratori esterni, o partner commerciali che non vogliono avere vincoli software. Attraverso un portale sicuro accessibile via web, questi possono connettersi direttamente tramite browser, semplificando l’accesso e riducendo la necessità di interventi tecnici. Ovviamente l’SMA possiede anche un sistema di monitoraggio e gestione degli endpoint, proprio perché questi utenti ricorrono a dispositivi non gestiti dall’azienda.

Ogni volta che un collaboratore esterno richiede l’accesso alle risorse aziendale, l’SMA verifica che il dispositivo impiegato soddisfi i criteri di sicurezza stabiliti dall’amministratore. Se questi sono soddisfatti, allora questi può effettuare il login con le credenziali fornite e superare l’autenticazione multifattoriale. Tuttavia, questi può accedere solo ed esclusivamente ad un server specifico su cui sono presenti le risorse a lui assegnate. Il resto risulta non raggiungibile. In tal modo, l’azienda è protetta dai rischi derivanti da dispositivi non controllati e garantisce al tempo stesso un accesso sicuro anche agli utenti occasionali.

Vantaggi e limiti del Secure Mobile Access

Il Secure Mobile Access offre senza dubbio svariati vantaggi in ambito aziendale.

Tuttavia, come tutte le tecnologie informatiche, presenta anche alcuni limiti e problematiche che è bene considerare.

Costi elevati di implementazione e manutenzione

Uno dei principali limiti del Secure Mobile Access riguarda i costi elevati.

Un SMA particolarmente avanzato richiede sin dall’inizio un investimento importante. L’azienda deve considerare l’acquisto di hardware dedicato, licenze software, configurazioni personalizzate e formazione del personale per la gestione del sistema. Per le piccole e medie imprese, questo investimento può risultare proibitivo, specialmente considerando la necessità di aggiornamenti costanti per mantenere il livello di sicurezza.

Necessità di competenze specializzate

Un altro limite significativo è la complessità degli SMA, che richiedono competenze altamente specializzate. Gli strumenti avanzati di SMA integrano moduli sofisticati e configurazioni avanzate, rendendo necessario l’impiego di personale qualificato per la loro gestione. Per le aziende prive di un team interno dedicato alla sicurezza, questa complessità rappresenta un ostacolo, aggravato spesso dai limiti di budget che impediscono l’assunzione di professionisti specializzati.

Potenziali vulnerabilità dell’architettura

Anche l’architettura degli SMA può presentare problematiche.

Sebbene l’approccio Zero Trust e l’autenticazione multifattoriale garantiscano un’elevata sicurezza, permangono potenziali vulnerabilità.

Se l’autenticazione multifattoriale (MFA) viene compromessa o disabilitata per errore, si rischia di creare una falsa sicurezza. Inoltre, l’integrazione con infrastrutture cloud richiede configurazioni rigorose; trascurare questi aspetti potrebbe esporre la rete aziendale ai movimenti laterali degli attori malevoli.

In conclusione

In definitiva, il Secure Mobile Access rappresenta una risposta avanzata alla crescente complessità della sicurezza informatica.

Si tratta di componente essenziale per tutte le aziende che desiderano affrontare il futuro della sicurezza informatica con consapevolezza e preparazione. Un futuro in cui il panorama lavorativo è sempre più costituito da smart working e uso più marcato di dispositivi personali. Man mano che le tecnologie e le minacce continuano a evolversi, la sicurezza informatica dovrà adattarsi di pari passo, costruendo sistemi e processi capaci di resistere a un panorama di rischi in continua espansione.

La gestione centralizzata degli accessi dimostra come sia possibile garantire un accesso sicuro e una protezione affidabile delle informazioni aziendali, adattandosi ai rischi di un’epoca in cui ogni dipendente può rappresentare un punto di vulnerabilità.

In questa prospettiva, l’adozione del Secure Mobile Access rappresenta non solo una misura difensiva, ma anche un passo verso una sicurezza più dinamica, pronta a contenere le sfide del domani.