CYBER SECURITY NEWS

Il blog tecnico di Cyberment, in italiano

Oltre 500 articoli su attacchi, vulnerabilità, malware e novità normative. Una redazione dedicata monitora costantemente il panorama delle minacce; per gli approfondimenti tecnici ci confrontiamo con i nostri analisti e tecnici operativi.

Vulnerability Assessment e NIS2: senza un pentest documentato non sei realmente conforme

A pochi mesi dalla scadenza di ottobre 2026 per l'adozione delle misure di sicurezza di base previste dalla NIS2, [...]

Chiamate spam aziendali continue: ecco come tutelare la sicurezza del centralino aziendale

Le chiamate commerciali e robotiche che intasano il centralino non sono solo un fastidio. In molti casi rappresentano un [...]

Identity-First Intrusion: la minaccia che si autentica al posto tuo

L'Identity-First Intrusion sfrutta credenziali rubate e token validi per muoversi nelle reti aziendali senza malware. Sin dagli albori della [...]

Truffa WhatsApp “Ciao mamma, ho cambiato numero”: come riconoscerla e cosa fare

Negli ultimi anni una truffa molto semplice ma estremamente efficace si è diffusa in tutta Italia attraverso WhatsApp e [...]

Mi hanno rubato l’identità: la guida operativa passo passo, dalla denuncia al recupero

Scoprire che qualcuno ha usato i tuoi dati personali per aprire un conto, richiedere un prestito, creare un profilo [...]

Kerberoasting: cos’è, come funziona e come difendersi

Il Kerberoasting abusa di Kerberos per estrarre hash di password da Active Directory e craccarli offline. Scopri come funziona [...]

ConsentFix: l’attacco OAuth che bypassa l’MFA

ConsentFix è un attacco OAuth che bypassa MFA convincendo l'utente a consegnare il proprio token di accesso. All'alba del [...]

Weak Password Recovery Validation: quando il password reset diventa una vulnerabilità

Analisi della Weak Password Recovery Validation, una vulnerabilità che colpisce i meccanismi di reset password delle applicazioni web. Sin [...]

The Gentlemen: il gruppo RaaS più veloce del 2026

The Gentlemen è il gruppo ransomware RaaS con la crescita più rapida del 2026. 320 vittime e un locker [...]

CVE-2026-5281: il quarto zero-day Chrome del 2026 colpisce WebGPU

CVE-2026-5281 è un use-after-free in Dawn, il layer WebGPU di Chrome, sfruttato attivamente dal 10 marzo 2026. Il 1 [...]

Typosquatting nel 2026: quando un refuso apre la porta ai criminali

Un errore di battitura può costare molto più di quanto si pensi. Il typosquatting è una delle tecniche di [...]

Ransom note: struttura, funzione e ruolo negli attacchi ransomware

La ransom note è il messaggio lasciato dagli attaccanti dopo un ransomware. Analisi tecnica di struttura e tecniche di [...]

I più letti del mese

Come creare password davvero sicure: suggerimenti e modelli

Proteggere le proprie informazioni digitali è diventato fondamentale in un mondo sempre più connesso. Tuttavia, molte persone continuano a [...]

Cos’è l’Open Authorization? Definizione e analisi del protocollo

Analizziamo assieme il più diffuso protocollo di autorizzazione attualmente disponibile sul mercato. Si sente sempre parlare di autenticazione e [...]

Master Password: un elemento cruciale per la sicurezza dei dati

La master password è un concetto fondamentale nella gestione della sicurezza informatica, particolarmente nei contesti di gestione delle password. [...]

10 regole per costruire password forti che ti cambieranno la vita (in meglio)

La creazione di una password forte è uno dei pochi strumenti alla portata di tutti gli utenti per poter [...]

Autenticazione MFA per una sicurezza avanzata: una guida completa

L'autenticazione MFA (Multi-Factor Authentication), nota anche come autenticazione multifattore o autenticazione a più fattori, rappresenta una delle strategie più [...]

Gli articoli scelti dai nostri tecnici

GlassWorm: worm auto-propagante nelle estensioni di Visual Studio Code

GlassWorm è un worm auto-propagante che infetta le estensioni di Visual Studio Code e [...]

Ransomware: conoscere uno degli attacchi più pericolosi

Ransomware: conoscere uno degli attacchi informatici più pericolosi Se sei alla ricerca di [...]

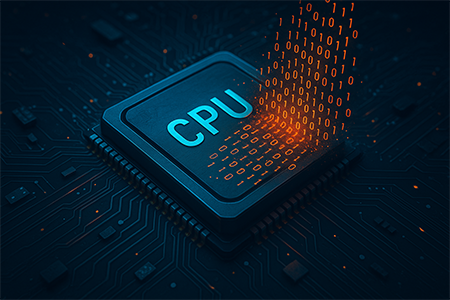

Ransomware a livello CPU: la minaccia oltre il software

Il primo proof-of-concept di ransomware iniettato nel microcodice della CPU: una minaccia invisibile che [...]

Esplora per categoria

Sei temi per navigare tra oltre 500 articoli