Un’esposizione dati di Instagram ha alimentato campagne di phishing e reset password fraudolenti, coinvolgendo 17,5 milioni di account.

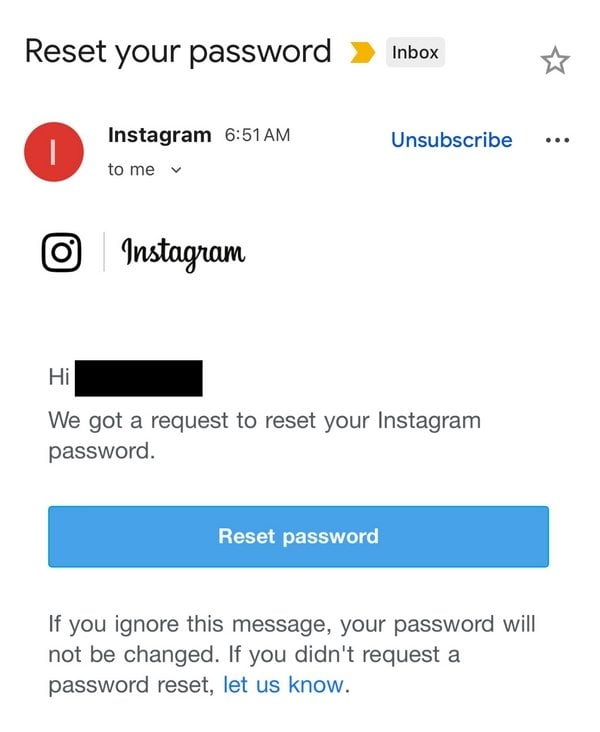

Nelle prime settimane del 2026, milioni di utenti Instagram hanno iniziato a ricevere e-mail di reset password mai richieste, notifiche sospette e messaggi che imitavano in modo molto credibile le comunicazioni ufficiali di Meta. Si è trattato di un segnale che ha portato l’attenzione di esperti e utenti su un problema fin troppo sottovalutato: l’esposizione pubblica delle API di una piattaforma.

Il caso che ha coinvolto Instagram e Meta mette in luce come lo scraping di massa delle API sia il carburante necessario ad alimentare campagne di phishing su larga scala. I nostri dati sensibili e le nostre credenziali, come e-mail, numero di telefono e identificativi di account, sono strumenti potentissimi in mano agli attaccanti. Vengono, infatti, utilizzati per colpire utenti e aziende in maniera mirata, con comunicazioni difficilmente distinguibili da quelle legittime.

Ma come sempre, andiamo con ordine e affrontiamo per gradi l’argomento.

Le finte e-mail di reset password di Instagram

Il 10 gennaio 2026 migliaia di utenti hanno iniziato a ricevere una serie di e-mail da Instagram in cui si chiedeva un cambio immediato della propria password. Si trattava di richieste apparentemente legittime e formattate nello stile delle comunicazioni ufficiali della piattaforma. Tuttavia, Meta è intervenuta poche ore dopo, invitando pubblicamente gli utenti a non seguire le indicazioni delle e-mail, a causa di un problema tecnico interno. L’azienda ha inoltre smentito di aver subito un data breach interno.

Nello stesso giorno, Malwarebytes ha segnalato la comparsa di un database contenente dati riconducibili a milioni di account Instagram, pubblicato su un forum underground. La notizia è stata confermata dalle testate di sicurezza informatica CyberPress e CyberKendra, le quali hanno confermato che si trattava di un furto di dati di dimensioni colossali: ben 17,5 milioni di account. I campi esposti includevano username, e-mail e numeri di telefono, dati con cui i cybercriminali hanno potuto dare vita a una massiccia campagna di phishing a tema Instagram.

La causa scatenante è stata l’esposizione indiretta dei dati, a causa di un problema di configurazione delle API pubbliche. Infatti, è stato scoperto che la struttura del database rinvenuto online era coerente con le risposte tipiche di endpoint API. In altre parole, le interfacce pensate per facilitare l’integrazione e l’automazione sono diventate un vettore di raccolta di informazioni, poi immediatamente sfruttate per alimentare una delle più grandi campagne di phishing a tema social.

Come i dati esposti alimentano le campagne di phishing

In base alle indagini condotte da Malwarebytes, è emerso che alcuni endpoint di Meta, pensati per facilitare integrazioni e funzionalità di servizio, hanno permesso l’accesso ripetuto e massivo a informazioni associate agli account. Ciò ha provocato l’esposizione diretta delle API pubbliche di Instagram, che hanno permesso agli attori malevoli di raccogliere i dati degli utenti, in quanto non era presente alcun meccanismo di rate limiting, né validazioni robuste delle richieste.

Una volta esposti, i dati sono stati aggregati e normalizzati nel database rinvenuto online da Malwarebytes, già ampiamente sfruttato da attori malevoli e collettivi cybercriminali. C’è da considerare un particolare molto preoccupante, in quanto e-mail, numeri di telefono e username sono i tasselli fondamentali per la costruzione di una campagna di phishing efficace. Questo perché gli attaccanti hanno potuto allineare i dati raccolti con le anomalie reali in corso sulla piattaforma, trasformando un incidente tecnico in un moltiplicatore di efficacia per le truffe.

Il loro obiettivo non era la semplice raccolta di dati, ma il cosiddetto account takeover, ossia l’appropriazione indebita di un account social. Attraverso le finte richieste di reset della password, giunte sia tramite e-mail che WhatsApp, unite all’impersonificazione del supporto ufficiale, i cybercriminali hanno puntato a compromettere profili personali, business e creator. Per cui Instagram è diventato il proverbiale entry point per truffe ai follower, estorsioni e danni reputazionali dirette alle aziende cadute vittima. È qui che un’esposizione API smette di essere un problema tecnico e diventa una minaccia in piena regola.

Come proteggersi da phishing e abuso di dati esposti

Per proteggersi da attacchi del genere e impedire che i propri dati sensibili finiscano nelle mani sbagliate, non esiste una misura universale. Questo perché tutte le piattaforme fanno uso di API e controlli differenti. Restano tuttavia una serie di consigli pratici che possono essere messi in atto sin da subito. Di seguito sono riportati i più consigliati ed efficaci

- Abilitare l’autenticazione a più fattori tramite app.

L’uso di app di autenticazione riduce drasticamente l’efficacia dei tentativi di account takeover basati su phishing o reset abusivi, rendendo inutili molte credenziali rubate. - Diffidare da e-mail di reset password non richieste.

In presenza di notifiche anomale, è fondamentale non cliccare link contenuti nei messaggi, ma verificare direttamente dall’app o dal sito ufficiale di Instagram lo stato dell’account. - Verificare l’attività di accesso e i dispositivi collegati.

Controllare regolarmente la sezione di sicurezza dell’account consente di individuare accessi sospetti o dispositivi non riconosciuti, intervenendo prima che il danno diventi irreversibile. - Proteggere gli account business e creator con ruoli separati.

Per le aziende è essenziale evitare l’uso di credenziali condivise e assegnare ruoli limitati ai collaboratori, riducendo l’impatto di una singola compromissione. - Rafforzare la sicurezza delle e-mail collegate agli account social.

L’e-mail resta il metodo principale per il recupero delle credenziali. Proteggerla con la MFA e con password uniche è una misura imprescindibile per contenere attacchi a cascata. - Monitorare campagne di phishing a tema social.

Aziende e brand devono mantenere un monitoraggio attivo delle truffe che sfruttano il proprio nome o la piattaforma Instagram, per avvisare tempestivamente utenti e clienti.

In conclusione

Questo episodio dimostra come la sicurezza delle API sia diventata un elemento centrale nella protezione degli utenti. Anche in assenza di un data breach tradizionale, un’esposizione indiretta trasforma funzionalità legittime in vettori di abuso. Per le aziende e le piattaforme coinvolte, questo è un monito chiaro: la sicurezza non può fermarsi ai sistemi interni, ma deve includere ogni punto di interazione pubblica. Per gli utenti cresce la necessità di adottare comportamenti più consapevoli e difese adeguate.

Viviamo in un mondo sempre più connesso e dipendente dagli ecosistemi digitali, a cui non riusciamo a rinunciare. Sottovalutare questi rischi e i continui campanelli d’allarme, significa esporsi a conseguenze che vanno ben oltre il singolo account social.