Quando una pagina web all’apparenza innocua si trasforma in un veicolo d’attacco automatizzato estremamente efficace.

La storia dell’informatica è segnata da una serie di progressi e innovazioni senza precedenti. Negli ultimi dieci anni molte tecnologie hanno subito un’impennata evolutiva tale da farci rimanere costantemente in contatto con chiunque si trovi sul nostro pianeta. A questo si aggiungono soluzioni di upload e download quasi del tutto automatiche, che semplificano ulteriormente la vita degli utenti finali. Tuttavia, ciò fa parte di un delicato equilibrio che viene costantemente mantenuto. Se da una parte c’è la tecnologia usata per scopi benevoli, dall’altra questa si trasforma in un veicolo d’attacco al soldo dei cybercriminali.

Proprio per via delle automazioni progressive a cui stiamo assistendo negli ultimi anni, si è pensato di mettere a punto un sistema per indurre gli utenti a scaricare automaticamente anche software malevolo. L’attacco di cui stiamo parlando prende il nome di Drive-by-Download ed è tristemente noto per la sua natura subdola e insidiosa.

Ma come sempre, andiamo con ordine e affrontiamo per gradi l’argomento.

- Cos’è un attacco Drive-by-Download?

- Come funziona un attacco Drive-by-Download?

- Due casi noti di Drive-by-Download

- Best practice contro un attacco Drive-by-Download

Cos’è un attacco Drive-by-Download?

Il Drive-by-Download è un attacco molto sofisticato, messo in atto dagli attori malevoli per causare un’infezione remota, senza alcuna necessità di interagire direttamente con la loro vittima. Differentemente da quanto accade in altri scenari simili, il Drive-by-Download non richiede l’apertura di un allegato malevolo, ma si attiva nel momento stesso in cui l’utente accede ad un sito web compromesso. Questo perché viene sfruttata una vulnerabilità intrinseca ai browser, o ai loro relativi plugin. In tal modo, la vittima rimane all’oscuro di tutto, mentre sotto i suoi occhi sta venendo installato qualcosa di dannoso senza alcuna autorizzazione.

Questo attacco avviene mediante due differenti tipologie di download:

- Download inconsapevoli;

- Download ingannevoli;

Nel primo caso il malware viene scaricato e installato sul dispositivo bersaglio senza che la vittima ne sia a conoscenza.

Nel secondo caso, invece, l’utente viene indotto a scaricare un file malevolo, camuffato da uno innocuo. Generalmente questi sono sempre finti aggiornamenti per componenti essenziali, come Java, oppure finti plugin ritenuti essenziale per la fruizione del contenuto visualizzato in quel momento. Entrambi i casi sono molto insidiosi, sebbene il primo sia senza dubbio il più grave. Questo perché viene eliminata in toto l’interazione umana, permettendo così al sistema di agire quasi del tutto spontaneamente e aumentare le chance di mandare a segno l’attacco.

Per mettere in atto il Drive-by-Download, gli attori malevoli e i collettivi cybercriminali ricorrono ad exploit kit creati ad hoc, in modo da identificare sin dal principio le vulnerabilità presenti nei sistemi di quanti visitano il sito web compromesso. A ciò si uniscono le campagne di malvertising, in modo da iniettare su siti web legittimi dei banner pubblicitari malevoli, quasi del tutto indistinguibili da quelli genuini. Da ciò si evince la pericolosità di questa tipologia di attacco, in quanto risultano quasi del tutto invisibili agli occhi degli internauti. La domanda sorge quindi spontanea:

cosa ha permesso una tale diffusione di questa tecnica di attacco?

Semplicemente l’assenza di aggiornamenti regolari da parte degli utenti nei loro dispositivi e la loro scarsa consapevolezza delle regole di navigazione online. Vediamo più da vicino come funziona effettivamente questo tipo di attacco.

Come funziona un attacco Drive-by-Download?

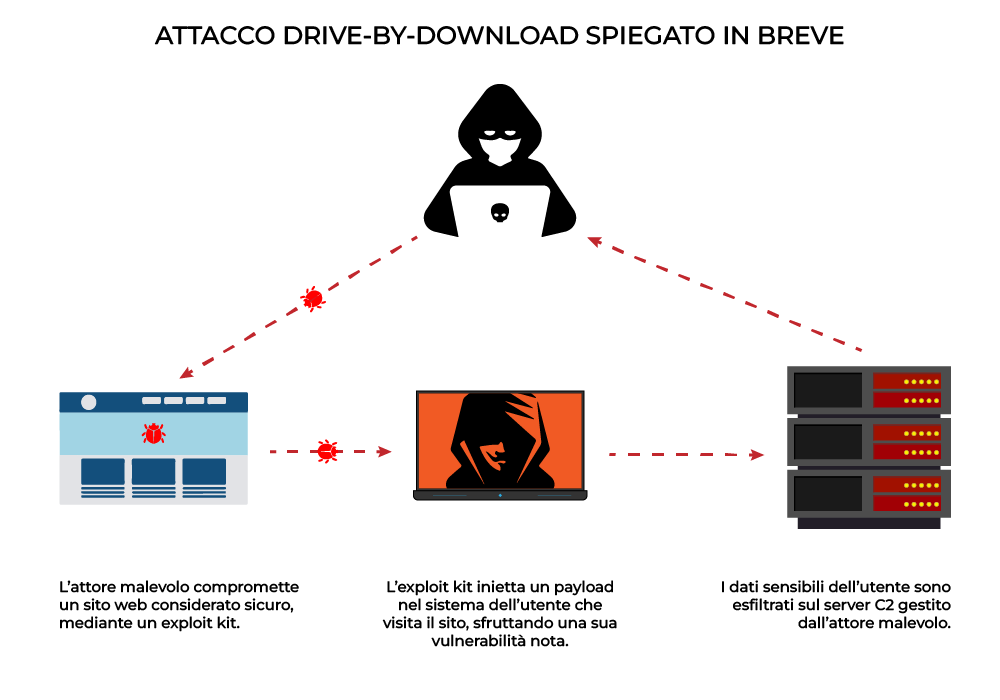

Il primo passo che un attore malevolo compie, nel momento in cui decide di mettere in atto un attacco Drive-by-Download, è l’analisi di sicurezza di un sito web preso di mira. Se questo presenta una vulnerabilità sfuggita agli sviluppatori e offre una buona visibilità agli utenti, allora procede alla sua compromissione.

Ciò avviene mediante l’iniezione diretta di script malevoli nella struttura stessa del sito. Un’altra metodologia consiste nel colpire i banner pubblicitari, proprio come detto nel paragrafo precedente, trasformandoli in veicoli dell’attacco. Questi script incorporano al loro interno un exploit kit e fungono da trigger, pronti ad attivarsi nel momento stesso in cui un utente visita il sito web compromesso.

Se l’attore malevolo ha predisposto il tutto in modo da comportare un download inconsapevole, l’attacco inizia immediatamente, senza che la vittima agisca minimamente. L’exploit kit analizza il sistema bersaglio, sperando di individuare una vulnerabilità sfruttabile.

Molto spesso questa si presenta sotto forma di falla zero-day presente nel browser in uso o in una versione non aggiornata del sistema operativo su cui questo è in esecuzione. Si tratta senza dubbio del caso più grave, in quanto le possibilità di evitare l’attacco sono molto vicine allo zero. Questo perché un sistema operativo privo di patch aggiornate non solo compromette severamente tutto il software in esecuzione, ma di conseguenza causa dei ritardi anche agli aggiornamenti vitali per la sicurezza dei suoi utenti. Ed è proprio su questo fattore che gli attori malevoli fanno maggiormente affidamento. Quando la vulnerabilità viene individuata, l’exploit kit scarica nel sistema della vittima un payload. Questo si presenta sottoforma di file eseguibile (.exe), libreria (.dll) o un file ini di configurazione. Al suo interno è celato un malware, che esegue piano piano la tecnica di privilege escalation ed elude in toto i controlli del sistema operativo e del software antivirus.

Così facendo, l’incauto utente si trova installato sul suo sistema un software malevolo, capace di connettersi al server C2 gestito dagli attori malevoli e di esfiltrare i suoi dati sensibili. Nei casi più gravi, l’attacco Drive-by-Download può condurre anche alle infezioni ransomware, che, data la natura stessa della messa in atto, possono conoscere una diffusione davvero spaventosa. In questi casi si assiste inermi al classico scenario della criptazione dei dati presenti sul dispositivo della vittima e la conseguente doppia estorsione: riscatto in criptovaluta in cambio della chiave di decriptazione, con minaccia di rivendita dei dati sensibili.

Due casi noti di Drive-by-Download

Bisogna precisare che le campagne ransomware avvenute mediante Drive-by-Download non sono state rare.

Infatti, nel 2016 ne stata condotta una su larga scala attraverso il ransomware Angler, un exploit kit considerato tra i più sofisticati e pericolosi.

Grazie a questa minaccia, i cybercriminali sono stati in grado di compromettere siti web legittimi e reindirizzare gli utenti verso server C2 da loro controllati. Una volta stabilito il contatto, Angler eseguiva una scansione per rilevare vulnerabilità nel browser, nei plugin e nel sistema operativo.

Quindi passava a scaricare all’interno del sistema delle vittime il famigerato ransomware CryptXXX. Tuttavia, la peculiarità di Angler era la sua incredibile capacità di eludere i rilevamenti, mediante polimorfismo. In tal modo il codice del suo payload mutava continuamente, mascherandosi sempre da software innocuo e genuino, su cui sistema operativo e antivirus chiudevano un occhio.

Un altro caso tristemente simile risale al 2012, in cui apparve sulla scena il ransomware Reveton.

Anch’esso distribuito attraverso una campagna Drive-by-Download, ha conosciuto una diffusione rapidissima attraverso malvertising. Una volta insinuatosi all’interno del sistema delle vittime, Reveton procedeva a bloccare l’accesso al dispositivo della vittima, visualizzando all’avvio un falso messaggio da parte delle forze dell’ordine. Questo accusava l’utente di attività illecite condotte online, costringendolo a pagare una “multa” di 300 dollari in cambio dello sblocco. Per timore di ripercussioni legali, le vittime finivano per pagare il riscatto, finendo inesorabilmente per contribuire al potenziamento di Reveton. Il ransomware raggiunse il suo picco nel 2014, quando divenne un cryptoransomware in possesso del modulo Pony Stealer. Le successive campagne Drive-by-Download finirono per colpire le principali banche tedesche e i portafogli di criptovalute delle vittime.

Questi due casi dimostrano come gli attacchi Drive-by-Download siano in grado di sfruttare perfino le infrastrutture di uso quotidiano.

In tal modo non è solo difficile per gli utenti comuni adottare misure di difesa efficaci, ma anche per organizzazioni e aziende.

Best practice contro un attacco Drive-by-Download

Una procedura univoca per prevenire del tutto un attacco di questo genere è pressoché impossibile, data la continua evoluzione delle tecniche utilizzate dai cybercriminali e la loro crescente automazione. Tuttavia, esistono diverse soluzioni per proteggersi da una sua insorgenza e mitigare i danni qualora l’attacco avesse successo.

- Aggiornare regolarmente il proprio software e il sistema operativo.

Mantenere aggiornati il sistema operativo, i browser e i plugin è una delle misure più efficaci per ridurre il rischio di essere colpiti.

Gli attacchi drive-by download sfruttano principalmente vulnerabilità note in software obsoleti.

Un’organizzazione deve adottare rigide politiche di gestione delle patch e assicurarsi che gli aggiornamenti siano distribuiti tempestivamente a tutti i dispositivi. La manutenzione regolare degli ambienti IT, comprese le reti aziendali e i dispositivi endpoint, è fondamentale per eliminare potenziali punti di ingresso. - Adottare soluzioni di protezione multilivello.

L’adozione di firewall con rilevamento delle intrusioni (IDS/IPS) e endpoint detection and response (EDR), permette di identificare e bloccare potenziali minacce prima che possano causare danni. Se aggiunti ad antivirus professionali e browser configurati per bloccare script e contenuti non sicuri, può prevenire l’esecuzione di codice malevolo. - Implementare il controllo sugli script e sulla navigazione online.

È necessario configurare i browser per limitare l’esecuzione di script e plug-in non essenziali.

Estensioni come NoScript e uBlock Origin possono essere utili per gli utenti finali. Inoltre, abilitare la navigazione sicura attraverso soluzioni aziendali che filtrano il traffico web può proteggere le reti da siti pericolosi. - Effettuare un backup regolare dei propri dati.

Eseguire backup regolari dei dati critici e conservarli in luoghi sicuri, isolati dalla rete principale, è una misura imprescindibile. Soluzioni di backup automatizzate e di verifica periodica dell’integrità delle immagini di ripristino, garantiscono che l’organizzazione possa tornare rapidamente operativa in caso di compromissione.

In conclusione

Mentre le tecnologie continuano a evolversi, i cybercriminali trovano costantemente nuovi modi per sfruttare le vulnerabilità umane e tecnologiche.

Gli attacchi Drive-by Download ne sono un esempio lampante: una minaccia invisibile che approfitta della distrazione utente e della mancanza di aggiornamenti. Anche con difese avanzate, gli attori malevoli riescono a rimanere sempre un passo avanti rispetto ai tanti internauti odierni. Ecco perché diventa imperativo comprendere il funzionamento di queste minacce e adottare misure preventive.

Proteggere il nostro ecosistema digitale è una responsabilità collettiva.

Ognuno di noi, con comportamenti prudenti e una maggiore consapevolezza, può contribuire a ridurre il successo di attacchi del genere. Questo perché non è solo responsabilità degli esperti di sicurezza informatica vigilare su quanto accade in rete, ma è principalmente degli utenti finali.

Rimanere vigili, aggiornare regolarmente i sistemi e diffondere la cultura della cybersecurity sono un impegno verso la sicurezza della collettività.