Come le misure di sicurezza hanno contribuito all’evoluzione delle sessioni di rete e all’implementazione delle moderne tecniche di autenticazione.

Nel mondo odierno l’informatica e le comunicazioni di rete sono divenuti due elementi imprescindibili.

Sia che si tratti di lavoro, che per semplice svago, qualsiasi elemento passa attraverso un computer con accesso a Internet. Nel corso degli anni sono state sviluppate tecnologie sempre più complesse, capaci di agevolare il nostro accesso alla rete e di migliorare la qualità delle connessioni.

Tuttavia, come accade sempre in questi casi, anche questo aspetto non è stato risparmiato dalle intenzioni malevoli di chi è intenzionato a sfruttarle a proprio vantaggio.

Ciò ha portato ad una completa revisione dei protocolli connessione, in modo da rafforzarne le misure di sicurezza e garantire una navigazione sicura a chiunque ne usufruisca. Ma queste misure sono effettivamente efficaci, oppure esistono delle falle intrinseche da non sottovalutare?

Come sempre, andiamo con ordine e affrontiamo per gradi l’argomento.

Cos’è un protocollo di routing?

Prima di addentrarci nel focus effettivo del tema, è necessario effettuare una breve introduzione all’argomento dei protocolli di routing, senza cui non si potrebbe comprendere in maniera efficace tutto il tema.

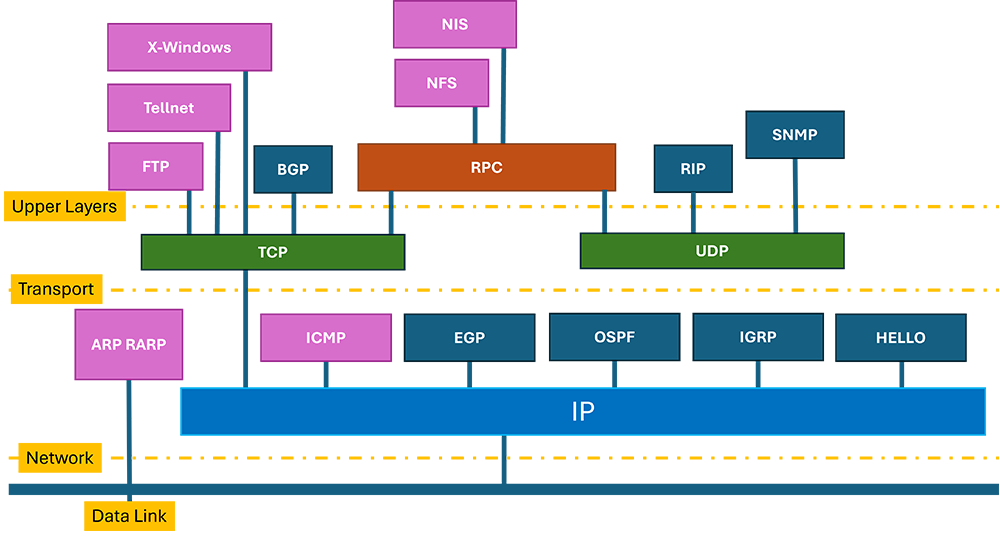

Un protocollo di routing è un processo di instradamento, o di selezione del percorso, nel momento in cui si stabilisce una connessione di rete.

Rappresenta di fatto il mezzo tramite cui il router scambia informazioni con altri router presenti nell’area ed è in grado di tracciare le tabelle di routing, al fine di instradare i pacchetti di informazione verso la corretta destinazione. Il protocollo di routing interviene per costruire tali tabelle in maniera sia statica, che dinamica. Quest’ultima modalità si rende necessaria nel momento in cui il numero di sottoreti interconnesse tra loro è molto elevato.

Infatti, nel caso di internet si parla di routing dinamico, poiché si tratta di un vero e proprio insieme di sottoreti comunicanti tra loro.

Da ciò si evince che il routing è essenziale al funzionamento di Internet stesso, in quanto i protocolli sono stati sviluppati e ottimizzati con in mente l’idea di una rete globale, che potesse permettere la comunicazione con i computer presenti da un capo all’altro del mondo.

Tra i protocolli maggiormente diffusi e impiegati oggigiorno, si citano:

- BGP (Border Gateway Protocol);

- RIP (Routing Information Protocol);

- IGRP (Interior Gateway Routing Protocol);

- IS-IS (Intermediate System to Intermediate System);

- OSPF (Open Shortest Path First);

- EIGRP (Enhanced Interior Gateway Routing Protocol);

Tuttavia, si deve tenere in mente che molti di questi non sono stati sviluppati originariamente con l’idea di una sicurezza intrinseca robusta.

Un esempio è il Border Gateway Protocol, che all’inizio non integrava al suo interno delle misure atte a scongiurare un attacco tra i peers in comunicazione tra loro. Nonostante sia il protocollo alla base di internet, tale negligenza lo ha reso estremamente vulnerabile al message parsing e all’exploiting diretto per causare volutamente attacchi di tipo DoS (Denial of Service).

Misure di sicurezza

A causa dell’incremento delle minacce che viaggiano in rete, unito al repentino aumento di attori malevoli, si è resa necessaria una revisione della sicurezza dei protocolli di routing, al fine di scongiurare attacchi contro gli stessi.

Di seguito riportiamo le migliori soluzioni impiegate oggigiorno.

Filtri di rete

Sin dagli anni ’90 si è predisposto un piano per il filtraggio del traffico di rete, al fine di impedire agli utenti connessi di essere dirottati su flussi non autorizzati. Tali sistemi, definiti filtri di rete, sono considerati alcuni tra gli strumenti di difesa più efficaci contro attacchi provenienti dall’esterno, specialmente lato server. Questi strumenti si realizzano con la corretta configurazione dei dispositivi di controllo degli accessi, come switch, router e firewall, in modo da bloccare tutto il traffico non desiderato che giunge alle porte TCP e UDP. Tali filtri si dividono in due categorie: TCP/IP e IPSec.

La soluzione di filtraggio TCP/IP, nonostante la sicurezza di garantire un blocco degli accessi indesiderati, mostra il fianco a più di uno svantaggio, su tutti l’applicazione monolitica delle regole a tutte le schede di rete. Ciò non solo impedisce una configurazione ad hoc di ciascuna scheda, ma il cambio di alcune impostazioni non influisce nemmeno le connessioni già instaurate, costringendo il sistema ad un riavvio completo. In più, c’è da dire che questi filtri possono essere gestiti solo a livello locale, con un ulteriore onere di amministrazione.

La sua diretta evoluzione è l’IPSec (diminutivo di IP Security). Introdotta nel 1995, si tratta di una vera e propria estensione del protocollo IP.

Tale soluzione è votata al fornire un ulteriore strato di sicurezza per le reti basate su IP, attraverso un insieme di servizi integrati, quali:

- Funzioni di autenticazione;

- Controllo di integrità;

- Crittografia;

L’IPSec ha apportato una serie significativa di vantaggi a seguito della sua adozione.

Grazie a questo è possibile ottenere una maggior velocità e efficienza nell’elaborazione dei datagrammi che si ricevono. A differenza del filtro basato su TCP/IP, questo può essere applicato ad interfacce di rete singole, invece che in maniera monolitca. In più risulta essere immediatamente operativo, senza richiedere alcun riavvio del sistema.

Autenticazione e cifratura

Poiché il traffico di rete richiede sessioni TCP tra router che impiegano il protocollo BGP, si è resa necessaria l’implementazione di soluzioni di cifratura efficaci. Questo in virtù di attacchi di tipo Man-in-the-middle, caratterizzati da un attore malevolo che si pone nel mezzo delle sessioni e dirottare il traffico verso i suoi indirizzi.

L’implementazione prevede l’utilizzo di firme MD5 in modo da autenticare i messaggi BGP scambiati tra i router durante le sessioni TCP. Introdotte a partire dal 1998, queste vengono sovrapposte all’IPSec, il quale, come discusso prima, si occupa di cifrare sia i messaggi, che le firme, in modo da garantire un certo livello di confidenzialità del traffico di rete e dei messaggi che viaggiano sullo stesso. A ciò si aggiunge un ulteriore vantaggio, ovvero la garanzia che solo router autorizzati possono stabilire una sessione sul BGP.

Tuttavia, tale sistema presenta alcune limitazioni, tra cui l’introduzione di un overhead computazionale significativo, con la conseguente riduzione della velocità di connessione e di elaborazione delle informazioni. In più, la configurazione non è nemmeno delle più semplici, proprio in virtù della gestione delle chiavi e dell’ottimizzazione richiesta per il suo funzionamento corretto.

RPKI (Resource Public Key Infrastructure)

Introdotta nel 2011, si tratta di una vera e propria infrastruttura di sicurezza, che implementa al suo interno certificati digitali che garantiscono l’autenticità delle informazioni scambiate tra i router che comunicano sul protocollo BGP. Essa si basa sull’associazione degli indirizzi IP e i rispettivi ASN (Autonomous System Numbers) con i certificati digitali emessi dalle autorità di certificazione. Questi ultimi vengono impiegati per la creazione delle autorizzazioni ROA (Route Origin Authorizations), le quali indicano gli ASN autorizzati ad accedere alla rete.

Gli operatori di rete, i detentori effettivi delle risorse, richiedono i certificati digitali alle autorità. Come definito nel documento RFC 3779, questi integrano estensioni specifiche per gli indirizzi IP e gli ASN. Una volta in possesso dei certificati, gli operatori di rete creano le autorizzazioni ROA, che vengono successivamente pubblicate in repository con accesso pubblico. Questi sono gestiti da organizzazioni che garantiscono la disponibilità e l’integrità dei dati. Un esempio del genere è RIR (Regional Internet Registries).

I router BGP utilizzano i dati RPKI per convalidare gli annunci di routing, attraverso un processo che prende il nome di Route Origin Validation (ROV). Questo confronta gli annunci BGP che si ricevono con le ROA presenti nei repository. Nel momento in cui non è trovata una corrispondenza tra le due parti, l’annuncio viene declassato. Ciò riduce notevolmente il rischio di attacchi basati su BGP Hijacking, in quanto l’attore malevolo non è in grado di dirottare la vittima su indirizzi IP non autorizzati.

Chiavi e certificati sono certamente l’aspetto maggiormente critico di tale infrastruttura, poiché le autorità di certificazione devono garantire che questi siano rilasciati solo ai legittimi detentori di risorse, mentre quelle più datate, o scadute, siano revocati puntualmente. Inoltre, i router devono essere configurati adeguatamente per accedere ai repository RPKI e aggiornare in modo regolare le informazioni di convalida.

Le soluzioni di filtraggio, l’autenticazione e l’infrastruttura RPKI sono certamente delle soluzioni efficaci per la sicurezza dei protocolli di routing. Grazie alla convalida dei certificati di sicurezza e il confronto degli indirizzi IP verificati, uniti alla cifratura delle sessioni IP, si può senza dubbio affermare che le sessioni di navigazione in rete risultano oggi molto più sicure che in passato.

Ciò non significa che la sicurezza e la protezione durante la navigazione siano garantite, in quanto lo strato di rete è solo uno dei sette presenti nel modello ISO/OSI. Molti attacchi non si basano solo ed esclusivamente su questo, ma coinvolgono anche i successivi. Ecco perché è fondamentale mantenere sempre alta la guardia e prestare sempre attenzione a ciò che si scarica dalla rete e si esegue sul proprio sistema.