Crittografia: un tassello fondamentale nella sicurezza informatica

Tutto quello che hai sempre voluto sapere sulla crittografia

Crittografia, questa sconosciuta ai più.

Nel linguaggio di tutti i giorni, la conosciamo come metodo che ci consente di mascherare i contenuti dei nostri messaggi a occhi indiscreti. Nel campo dell’informatica, il significato di crittografia non si discosta di molto. Al contrario, si evolve e si ramifica ancor di più; parlare di crittografia implica la trasformazione dei dati da un formato leggibile in un formato per l’appunto criptato o codificato che può essere letto solo dopo che è stato decrittato.

Ma procediamo per gradi.

In questo articolo affronteremo insieme diversi aspetti legati a questa materia ma lo faremo in modo che tutti possiate usufruire dei nostri contenuti.

Cercheremo di allontanarci il più possibile dalle difficili definizioni tecniche di cifratura e ci focalizzeremo sull’utilità di questo processo.

Ecco una breve lista di tutti gli argomenti che affronteremo in questo articolo:

Crittografia: cos’è?

Cominciamo col definire il significato parola crittografia

La parola crittografia deriva dall’unione delle de parole greche “kryptós” = che significa nascosto e “graphía” = che significa scrittura. L’unione dei due termini indica una “scrittura nascosta”. Ed è proprio qui che si palesa il vero significato di questo fenomeno.

La crittografia è esattamente un processo che rende illeggibile un messaggio per tutti tranne per coloro che possiedono una chiave per poterlo decifrare. Questa tecnica comprende tutti i metodi necessari per nascondere o cifrare il significato di un messaggio. L’unico modo per leggere un messaggio cifrato è ricorrere ad un metodo di decifratura o ad una chiave di lettura: da definizione questi elementi sono noti solo al vero destinatario del messaggio.

Conosciuta quindi fin dall’antichità, la crittografia ha oggigiorno un ruolo fondamentale nelle telecomunicazioni e naturalmente nella sicurezza informatica.

Crittografia: a che cosa serve

La crittografia nel complesso serve a:

- celare il contenuto dei messaggi e garantirne la completa autenticità;

- identificare l’identità del messaggio;

- firmare e datare il messaggio.

Crittografia nell’informatica

In informatica, la crittografia è una tecnica che viene applicata alle comunicazioni e ai dati per mantenere la loro segretezza ed integrità.

Il processo di cifratura di un dato avviene attraverso un algoritmo, ovvero una serie di operazioni matematiche e una chiave di cifratura segreta.

Da sempre il settore dell’informatica ha coinvolto matematici e ingegneri nello studio e sviluppo degli algoritmi di cifratura. L’obiettivo? Renderli sempre più efficaci e sicuri. Basti pensare che qualsiasi applicazione e protocollo di trasmissione dei dati può sfruttare algoritmi di crittografia diversi e persino combinati tra loro per aumentare i livelli di sicurezza.

Ma torniamo a noi.

Noi che lavoriamo nel settore della sicurezza informatica dobbiamo dire che principalmente le tecniche di cifratura si dividono in due categorie:

Crittografia simmetrica

Crittografia asimmetrica

In che cosa si differenziano? Scopriamolo insieme.

Crittografia nei siti web

La crittografia è forse uno dei metodi più efficaci per garantire la sicurezza dei dati presenti online.

Pensiamo che le informazioni digitali transitano principalmente proprio attraverso Internet: email, chat, VoIP, siti web, applicazioni web-based e e-commerce.

Proprio in funzione di questa necessità, la crittografia interviene nei processi di comunicazione online per proteggere tutto quello che dal nostro computer parte e arriva per mezzo di Internet e delle connessioni ad un destinatario.

Nel complesso, la criptografia viene impiegata sia dai singoli utenti che dalle grandi aziende per tutelare le informazioni utente inviate fra il browser e il server. Tra le info da proteggere con la crittografia vi sono: dati di pagamento, credenziali e dati personali.

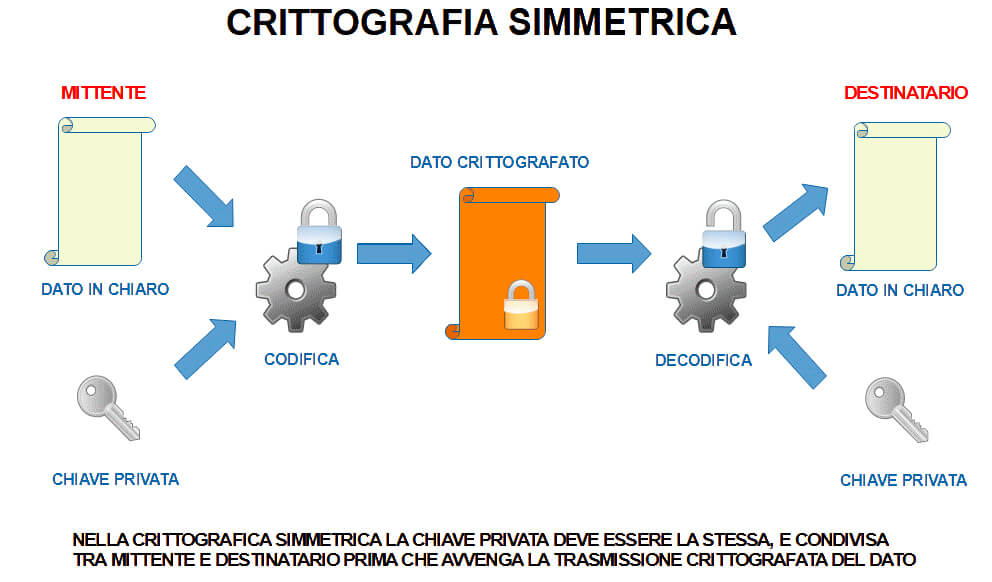

Cifratura simmetrica

La Crittografia simmetrica, detta anche crittografia a chiave privata, è propriamente un tipo di crittografia molto veloce da implementare che non richiede grande impegno computazionale. La chiave privata che viene utilizzata per la cifratura e per la decifratura è la stessa: in genere, questa tecnica è considerata la più adatta per la trasmissione di dati.

Questo tipo di crittografia si presuppone che abbia la chiave privata condivisa tra le parti in causa. O meglio, abbiamo detto sin dall’inizio che nei processi di crittografia è fondamentale che le parti che inviano e ricevono un messaggio siano a conoscenza della chiave che permette la lettura del messaggio. Ebbene, nel caso della crittazione simmetrica, sia il soggetto che invia il messaggio che colui che lo riceve possiedono la medesima chiave di lettura.

Se vi state chiedendo: quale sarà mai il problema di questo metodo?

Il problema implicato in questo metodo sta proprio nella distribuzione sicura della chiave privata. Infatti, non è possibile utilizzare un canale insicuro per trasmettere la chiave, poiché l’intera comunicazione potrebbe venire compromessa. Ecco perché alcuni protocolli di trasmissione che sfruttano la crittografia simmetrica ricorrono alla crittografia asimmetrica per la sola distribuzione sicura della chiave di cifratura/decifratura.

Ecco una semplice rappresentazione del processo di crittografia simmetrica.

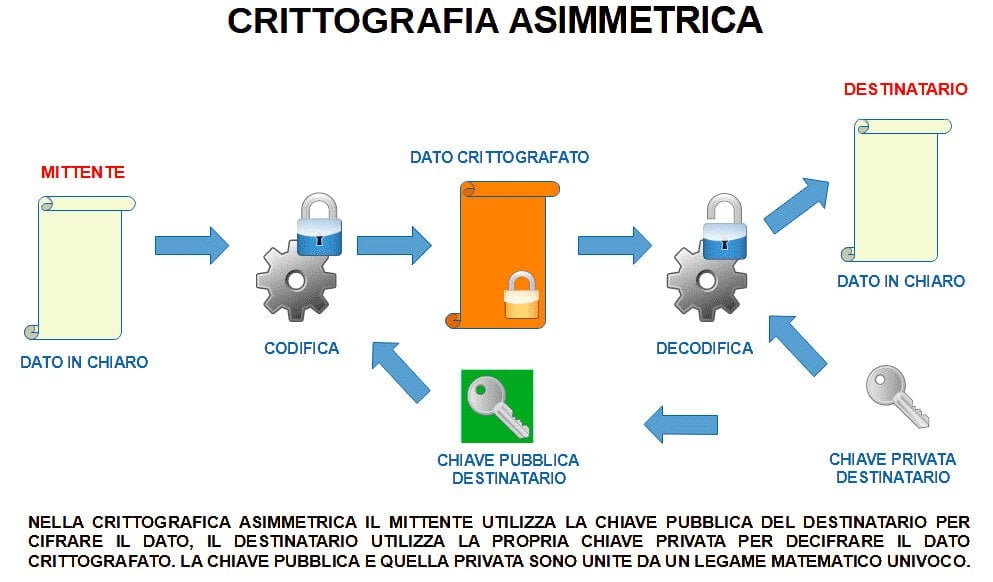

Crittografia asimmetrica

Molte delle lacune rilevate nella crittografia simmetrica vengono risolte da questa seconda soluzione: quella asimmetrica.

La cifratura asimmetrica, detta anche a chiave pubblica e privata, o a coppia di chiavi, è un metodo di cifratura che prevede che ogni partecipante alla comunicazione sia in possesso di una coppia di chiavi: una pubblica e una privata.

Le due chiavi sono associate tra loro da un legame matematico. Quella pubblica verrà trasmessa attraverso il canale di comunicazione agli altri interlocutori, mentre quella privata sarà a conoscenza del solo destinatario del messaggio.

La peculiarità di questo metodo è che la chiave pubblica può essere usata solo per la cifratura, mentre la decifratura potrà avvenire solo tramite la chiave privata.

Durante la comunicazione tra un mittente ed un destinatario, il mittente cifrerà il dato con la chiave pubblica del destinatario, il dato cifrato sarà inviato in sicurezza e decifrato dal destinatario con la propria chiave privata. Questo metodo giustamente ritenuto più flessibile e scalabile, ovviamente richiede maggiore dispendio computazionale e risulta più lento della crittografia simmetrica.

Crittografia nella vita informatica quotidiana

In informatica, la crittografia può essere utilizzata per proteggere un Drive USB, o un HDD del proprio computer o persino una risorsa sulla rete.

Ma nell’uso quotidiano dei nostri strumenti informatici, dal PC allo Smartphone, spesso sfruttano la cifratura in modo del tutto trasparente attraverso l’uso di applicazioni come i browser, i client di posta elettronica, le App di messaggistica, il VoIP, collegamenti VPN o la semplice connessione WiFi.

Esistono protocolli di comunicazione che combinano metodi di autenticazione e diversi algoritmi crittografici per aumentare la sicurezza nello scambio di informazioni.

Alcuni dei più utilizzati sono:

HTTPS o Hyper Text Transfer Protocol Secure

Nel vostro browser web, guardate la barra dell’indirizzo in alto. Se vi trovate sul nostro blog sicuramente starete leggendo: https://cyberment.it/… .

In passato sicuramente ci sarete trovati di fronte ad alcuni siti web che invece riportavano la dicitura http. Quali sono le differenze e di che cosa si tratta?

Nel classico HTTP i dati provenienti da sito web circolano in chiaro mentre nel caso del protocollo HTTPS si avvale di ulteriori livelli di sicurezza che tutelano maggiormente le informazioni del sito web. Questo aspetto è fondamentale per creare un canale sicuro di autenticazione e scambio di dati, soprattutto tra server web e client. Ecco perché ci raccomandiamo sempre di preferire senza alcun dubbio i siti web che iniziano con https e di lasciar perdere al contrario gli http.

SSL/TLS ovvero Secure Sockets Layer / Transport Layer Security

Il protocollo SSL nelle versioni 1, 2, 3 ormai soppiantate da TLS (anche questo con varie versioni di aggiornamento) sono tra i protocolli più usati per garantire autenticazione sicura, riservatezza e integrità dei dati.

WPA o WiFi Protected Access

Nelle versioni WPA1 ormai caduto in disuso, WPA2 attualmente lo standard di riferimento e WPA3 disponibile da pochi anni, sono i protocolli crittografici comunemente utilizzati per la sicurezza delle reti WiFi.

SSH o Secure Shell

Come altri protocolli utilizza algoritmi di crittografia con scambio di chiavi nella fase di autenticazione per passare ad una crittografia simmetrica durante la fase di comunicazione. Conosciuto principalmente dagli addetti ai lavori come protocollo di comunicazione criptato per la comunicazione remota con determinati sistemi operativi o come mezzo di amministrazione/programmazione di apparati di rete.

IPSEC IP Security

Si tratta di uno standard di comunicazione elaborato per aumentare la sicurezza sulle reti IP e lavora a livello di rete, quindi in maniera trasparente alle applicazioni. È composto da un insieme di protocolli di cifratura sia a livello di autenticazione, sia a livello di trasmissione dei dati.

Importanza e implicazioni cybersecurity della crittografia

Che la cifratura sia uno strumento indispensabile per la sicurezza informatica ormai è chiaro, tuttavia, la sua implementazione non garantisce nel tempo la massima sicurezza delle comunicazioni e questo avviene per diversi motivi.

Il primo è che l’evoluzione e l’invenzione di nuovi protocolli di comunicazione mette continuamente sotto pressione le modalità di cifratura.

Questo perché da un lato le nuove tecnologie necessitano di incrementare sempre di più le prestazioni ma parallelamente, vi è la necessità di mantenere il livello di sicurezza delle comunicazioni elevato.

Infatti, un sistema di comunicazione che 20 anni fa poteva essere ritenuto sicuro, oggi sarà sicuramente stato soppiantato da protocolli completamente diversi.

Non da meno, considerate che il funzionamento e la struttura dei protocolli di comunicazione è di dominio pubblico, così come la struttura della maggior parte degli algoritmi crittografici.

Alcune considerazioni cybersecurity sulla crittografia

Lo studio dei metodi di intrusione del crimine informatico che sfruttano la crittografia come tecnica di attacco o ne utilizzano i punti deboli per colpire le vittime, è un tema di grande attualità.

Partiamo da un presupposto fondamentale: la complessità e la lunghezza delle chiavi crittografiche, a parità di algoritmo, è determinante per l’affidabilità di un sistema crittografico.

La maggior parte degli algoritmi crittografici utilizza ormai chiavi a 128bit, ma lentamente si sta diffondendo l’utilizzo di chiavi a 256bit.

Ma come abbiamo più volte sottolineato: considerate che la complessità di un sistema di crittografia non ci protegge da ogni male.

Molto spesso sono proprio le falle presenti in questi processi a costituire l’anello debole.

Vengono definite vulnerabilità di crittografia poiché si tratta di bug sui sistemi che utilizzano questa tecnologia: sia che si tratti di sistemi operativi o semplici applicazioni.

Non solo.

Come abbiamo visto, i vari protocolli crittografici utilizzano algoritmi e metodi diversi (in fasi diverse) all’interno della stessa sessione di comunicazione. L’obiettivo è di proteggere ogni passaggio nel processo di comunicazione partendo ad esempio dalla fase di autenticazione, cifrando le credenziali di accesso ad una risorsa o ad un sistema. Fate estrema attenzione perché è proprio in ogni passaggio che possono annidarsi le vulnerabilità.

Alcuni esempi:

- impostare password come 12345

- inviare credenziali con metodi poco sicuri

- inserire credenziali su siti non sicuri

Abbiamo parlato della crittografia come alleata della sicurezza informatica, ma ci sono anche delle circostanze in cui la crittografia diventa “nemica”.

Pensiamo agli attacchi ransomware.

Alcuni attacchi informatici, dopo aver avuto accesso ad un sistema informatico, sfruttano proprio alcuni tipi di crittografia per rendere inutilizzabili i dati in esso contenuti, salvo l’estorsione di un riscatto per ottenere la chiave di decifratura.

Sono esattamente i Ransomware.

In definitiva, la sicurezza informatica è un mosaico di tanti tasselli, tra cui vi è anche la crittografia. Eppure, affinché un sistema informatico si mantenga sicuro e impenetrabile da virus e hacker informatici servono tutti gli accorgimenti possibili in fase di:

- configurazione

- manutenzione

- aggiornamento.

Conclusioni sulla crittografia

Eccoci alla conclusione del nostro primo articolo sulla crittografia.

Possiamo finalmente affermare che di per sé questa tecnologia in continua evoluzione rende i dati meno suscettibili agli attacchi informatici. Dobbiamo tuttavia constatare che da sola, la crittografia non è risolutiva.