Analisi di CVE-2022-20918, una vulnerabilità critica nel protocollo SNMP che minaccia la sicurezza delle reti aziendali.

In un panorama digitale sempre più interconnesso, la sicurezza informatica rappresenta una sfida costante per aziende e organizzazioni.

Con l’aumento degli attacchi mirati, anche le vulnerabilità meno evidenti possono trasformarsi in punti di accesso critici per i cybercriminali.

In questo contesto, il protocollo SNMP (Simple Network Management Protocol), essenziale per la gestione delle reti, si rivela un potenziale bersaglio se non adeguatamente protetto. Infatti, esso non è esente da falle di sicurezza e alcune delle sue implementazioni più datate sono divenute bersaglio di attacchi informatici. Una di queste vulnerabilità ha messo a rischio le versioni obsolete del protocollo, esponendo le reti a serie compromissioni.

Il suo nome? CVE-2022-20918, nota anche come SNMP Protocol Version 1/2C Vulnerability.

Ma come sempre, andiamo con ordine e affrontiamo per gradi l’argomento.

Cos’è CVE-2022-20918?

Documentata il 9 novembre 2022 nel National Vulnerability Database (NVD), CVE-2022-20918 è una vulnerabilità di tipo privilege escalation, che affligge le versioni 1 e 2C del protocollo SNMP.

Messa in luce per la prima volta dai ricercatori di sicurezza informatica di Cisco, il team responsabile ha evidenziato un rischio molto elevato nel momento in cui si impiegano credenziali e configurazioni predefinite nel software di gestione di rete. Infatti, l’exploit di CVE-2022-20918 permette a un attore malevolo non autenticato di assicurarsi privilegi elevati su dispositivi vulnerabili. In tal modo, costui finisce inesorabilmente per compromettere definitivamente la sicurezza delle reti aziendali e industriali.

Classificata con un punteggio di 7.5 su 10 nella scala CVSS 3.1 (Common Vulnerability Scoring System), che indica un rischio grave, la vulnerabilità interessa hardware e software a firma Cisco, nello specifico:

- Cisco Firepower per ASA Firepower Module;

- Cisco Firepower Management Center (FMC);

- Cisco Next-Generation Intrusion Prevention System (NGIPS);

Da ciò si evince la gravità delle conseguenze derivanti da un suo sfruttamento, in quanto si tratta di software ampiamente impiegato da professionisti del settore e da aziende di portata mondiale. Ad aggravare la situazione, è la diffusione massiccia di SNMP come standard per la gestione di dispositivi connessi. La situazione ha quindi spinto Cisco a intervenire nel dicembre 2022, rilasciando aggiornamenti software per i sistemi affetti da CVE-2022-20918 e invitando le organizzazioni ad applicare le patch in maniera tempestiva.

Impatto di CVE-2022-20918

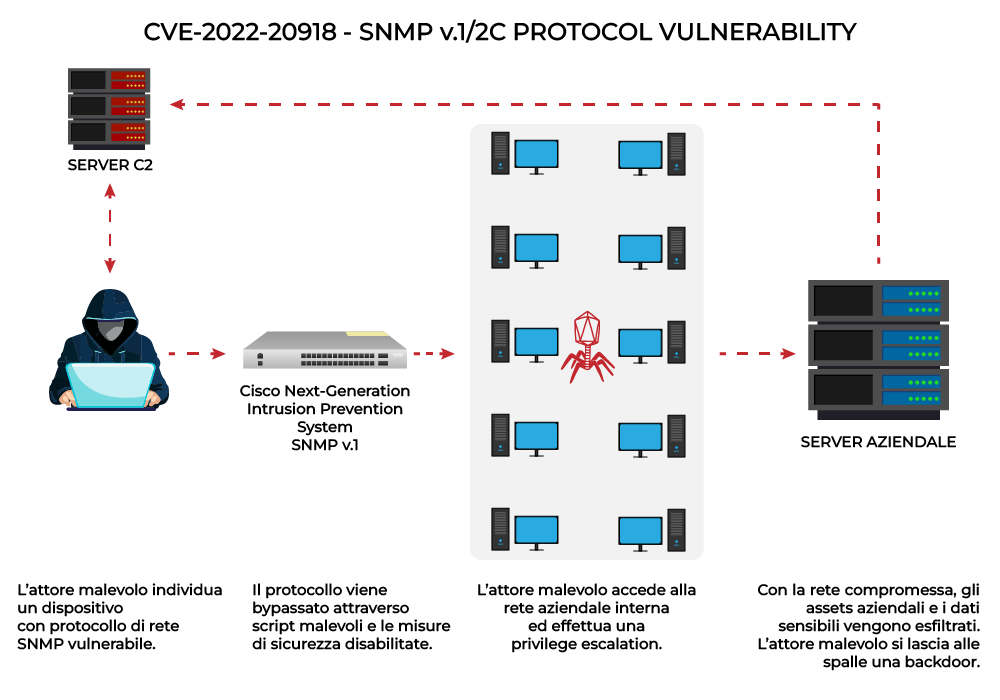

L’exploit della vulnerabilità CVE-2022-20918 può essere suddiviso in tre fasi principali: ricognizione, sfruttamento ed escalation dei privilegi, con conseguenze dirette sulla sicurezza delle reti aziendali e industriali. Vediamole più nel dettaglio una per volta.

Ricognizione e individuazione del bersaglio

Attraverso l’uso di Nmap, Zmap o Masscan, l’attore malevolo effettua una scansione della rete aziendale. Nello specifico, va alla ricerca di dispositivi che espongano il protocollo SNMPv1/v2c sulle porte 161/UDP (per la gestione SNMP) e 162/UDP (per i trap SNMP). Poiché queste versioni del protocollo non supportano un’autenticazione robusta, la presenza di community string predefinite (public e private) consente all’attaccante di interagire con il sistema senza possedere alcuna credenziale valida.

Nel momento in cui l’autenticazione viene bypassata, l’attaccante utilizza uno script personalizzato in Python, o in alternativa tool come SNMPwalk e Onesixtyone per estrarre informazioni sensibili. Nello specifico parliamo di:

- Tabella delle interfacce di rete, utile per individuare gli entry point nella rete;

- Routing Table, che permette di mappare la struttura della rete interna;

- Configurazioni di firewall e dispositivi di sicurezza, al fine di pianificare attacchi mirati;

- Credenziali da amministratore in chiaro, se archiviate nei file di configurazione SNMP.

Sfruttamento della vulnerabilità

Ottenuta la mappa dettagliata della rete, l’attore malevolo procede nel suo intento, ricorrendo a Metasploit. Attraverso esso, questi può creare degli exploit SNMP customizzati, o dei query set SNMP, in modo da modificare parametri critici nei dispositivi vulnerabili. Poiché CVE-2022-20918 colpisce Cisco Firepower Management Center e Next-Generation Intrusion Prevention System, l’attacco prevede proprio la manipolazione della configurazione degli stessi. Così facendo, i controlli di sicurezza vengono disattivati in toto, rendendo la rete interna pienamente esposta a ulteriori intrusioni.

In alternativa, l’attaccante può anche sfruttare la vulnerabilità per reindirizzare il traffico di rete, o dare vita ad un attacco Man-in-the-Middle. Ciò è possibile mediante l’intercettazione diretta dei pacchetti SNMP in transito sulla rete e alterandone le risposte. Negli scenari peggiori, questi potrebbe addirittura eseguire codice arbitrario da remoto, compromettendo il sistema target e garantendosi una certa persistenza al suo interno.

Privilege escalation

Con il dispositivo critico ormai compromesso, l’attaccante è libero di muoversi lateralmente nella rete. Nulla può impedirgli di utilizzare le credenziali in suo possesso, o di ottenerne ulteriori mediante attacchi pass-the-hash, o brute-force su credenziali SNMP trap handlers. In tal modo, questi effettua un’autentica privilege escalation e assume il pieno controllo dell’infrastruttura di rete. Quando ciò avviene, l’attaccante installa una backdoor al suo interno, per garantirsi futuri accessi indisturbati e nel mentre esfiltrare assets aziendali considerati critici.

Conseguenze

L’esposizione di dati aziendali sensibili è il rischio più grave derivante da questa vulnerabilità. Questo perché l’attore malevolo entra in possesso di informazioni riservate, come credenziali di accesso, configurazioni di rete e dettagli sui dispositivi connessi. Ciò ha ripercussioni gravissime sulla privacy e sulla conformità normativa. Infatti, standard come GDPR, NIST e ISO 27001 impongono rigide misure di protezione dei dati. Una loro violazione comporta non solo sanzioni, ma soprattutto perdita di fiducia da parte dei clienti.

Oltre al danno economico e di immagine, la compromissione di dispositivi critici può portare all’interruzione delle operazioni aziendali. La disattivazione di sistemi di sicurezza, firewall e strumenti di monitoraggio, si traduce in downtime prolungati. Come se non bastasse, il cybercriminale potrebbe annettere i dispositivi aziendali compromessi all’interno di una botnet, utilizzandoli per attacchi DDoS, o per la distribuzione di malware su larga scala.

Strategie difensive contro CVE-2022-20918

Sebbene Cisco abbia corretto la vulnerabilità con gli aggiornamenti di dicembre 2022, molte aziende e organizzazioni continuano a utilizzare versioni obsolete del software e del protocollo SNMP. Per mitigare i rischi, è fondamentale adottare una serie di best practices, sia dirette che indirette, volte a eliminare il problema alla radice.

Di seguito, le misure più efficaci per proteggere i propri sistemi.

- Abbandono di SNMPv1 e SNMPv2C.

Queste versioni del protocollo SNMP risultano obsolete, in quanto mancanti dei meccanismi di sicurezza adeguati. SNMPv3, con metodi di autenticazione e algoritmi di crittografia avanzati, è la scelta più sicura. - Gestione efficace delle credenziali di accesso.

La vulnerabilità colpisce prevalentemente configurazioni di sistema predefinite. Si rende quindi necessario evitare password predefinite, o deboli, in favore di credenziali robuste. L’autenticazione a più fattori (MFA) aumenta ulteriormente la sicurezza. - Segmentazione della rete aziendale.

Si deve limitare l’accesso ai dispositivi SNMP solo a segmenti di rete specifici. In tal modo l’eventuale superficie d’attacco viene ridotta drasticamente. - Implementazione di un IDS/IPS.

L’impiego di un sistema di rilevamento e prevenzione delle intrusioni, permette di identificare e stroncare sul nascere qualsiasi tentativo di sfruttamento della vulnerabilità. - Condurre vulnerability assessment periodici con esperti qualificati.

Affidarsi a professionisti qualificati, come il team di Cyberment, permette di ottenere un vulnerability assessment mirato per rafforzare la protezione delle infrastrutture aziendali.

In conclusione

La vulnerabilità CVE-2022-20918 è un monito chiaro: la sicurezza informatica non è un’opzione, ma una necessità costante. Nonostante le patch rilasciate da Cisco, molte organizzazioni continuano a esporre le proprie reti a rischi evitabili, spesso per negligenza o scarsa consapevolezza. Questo dimostra che la tecnologia da sola non basta: senza una strategia di difesa attiva e un approccio responsabile, ogni sistema può diventare il punto d’ingresso per un attacco devastante.

L’anello più debole della catena è sempre l’utente finale. Una configurazione errata, una password debole, o un aggiornamento critico ignorato, sono i principali responsabili di un attacco diretto nei suoi confronti. La sicurezza non è solo un compito per gli esperti del settore, ma una responsabilità condivisa da aziende, organizzazioni e singoli individui. Ignorarla significa spalancare le porte agli attaccanti, mettendo a rischio non solo dati e infrastrutture, ma anche la fiducia e la stabilità dell’intero ecosistema digitale.