Scopri la vulnerabilità CVE-2024-6387 di OpenSSH e le strategie per difenderti. Analisi e best practices per proteggere i tuoi sistemi.

Il mondo digitale è un ecosistema in continua evoluzione, in cui la sicurezza informatica viene spesso data per scontata. Milioni di utenti svolgono le proprie attività in modo abituale, senza considerare i rischi nascosti dietro azioni quotidiane come l’accesso a un server, l’invio di dati sensibili o la gestione delle credenziali.

Questa apparente normalità è proprio ciò che i cybercriminali sfruttano a loro vantaggio: basta una distrazione, un aggiornamento mancato o una configurazione errata per aprire la porta a minacce devastanti.

Tra queste, spicca CVE-2024-6387, una grave vulnerabilità che colpisce OpenSSH e può consentire l’esecuzione di codice remoto (RCE) con privilegi elevati. Un difetto che, se sfruttato, può mettere a rischio la sicurezza di server e infrastrutture critiche, esponendo interi sistemi a intrusioni non autorizzate.

Ma come sempre, andiamo con ordine e affrontiamo per gradi l’argomento.

Due parole su OpenSSH

Prima di procedere con l’argomento cardine di questo articolo, è necessario spendere due parole su OpenSSH, in modo da comprendere appieno le implicazioni della vulnerabilità che lo affligge.

OpenSSH (Open Secure Shell) è un insieme di strumenti open source sviluppato per garantire connessioni sicure tra dispositivi su reti potenzialmente ostili. Introdotto nel 1998 come alternativa sicura ai protocolli non cifrati, come Telnet, rsh e FTP, OpenSSH si è affermato come standard per l’amministrazione remota di server e dispositivi di rete. Attraverso un sistema di autenticazione basato su chiavi crittografiche (RSA-2048, DSA, Diffie-Hellmann) e algoritmi di cifratura avanzati (AES-256, ChaCha20, Blowfish), esso impedisce l’intercettazione delle credenziali e dei dati trasmessi. Il suo utilizzo spazia dagli ambienti domestici alle infrastrutture critiche aziendali e governative, in cui garantire accessi sicuri e affidabili è a dir poco essenziale.

Sebbene il suo sviluppo sia attivamente mantenuto dalla comunità open source e dai principali vendor di sicurezza, falle critiche possono emergere, compromettendo l’integrità delle comunicazioni. Le vulnerabilità più gravi possono consentire attacchi di tipo escalation dei privilegi, esecuzione di codice remoto, o attacchi DDoS su sistemi esposti. In questa categoria rientra proprio la vulnerabilità che lo affligge.

Cos’è CVE-2024-6387?

CVE-2024-6387 è una vulnerabilità critica di esecuzione di codice da remoto (RCE) scoperta nel server OpenSSH (sshd) su sistemi Linux basati su glibc.

Identificata dal Qualys Threat Research Unit (TRU) il 1° luglio 2024, è stata classificata con un punteggio di 8.1 su 10 secondo la scala CVSS 3.1 (Common Vulnerability Scoring System), segnalando un rischio elevato per i sistemi esposti.

La vulnerabilità, soprannominata regreSSHion, non è un difetto nuovo, bensì una regressione di una falla risolta in passato (CVE-2006-5051), riemersa nella versione 8.5p1 di OpenSSH dell’ottobre 2020. Essa è rimasta presente fino alla versione 9.7p1, mettendo a rischio un vasto numero di sistemi.

Il problema alla base di CVE-2024-6387 è una race condition nel gestore dei segnali di sshd, il processo responsabile della gestione delle connessioni SSH. Un attaccante remoto non autenticato può sfruttare questa falla inviando richieste di autenticazione malformate con tempistiche precise. Se eseguito con successo, l’exploit consente l’esecuzione di codice arbitrario con privilegi di root, dando al cybercriminale il pieno controllo del sistema compromesso.

Questa tipologia di vulnerabilità è particolarmente critica, in quanto OpenSSH è ampiamente utilizzato per la gestione remota dei server, rendendo l’attacco estremamente pericoloso per infrastrutture aziendali e ambienti cloud.

A seguito della sua scoperta, il team di sviluppo di OpenSSH ha rilasciato una patch correttiva nel corso di luglio 2024, portando il software alla versione 9.8p1. In tal modo, la vulnerabilità è stata corretta con modifiche al codice che risolvono il problema della race condition. Tuttavia, il rischio rimane elevato per i sistemi che tuttora risultano non aggiornati.

Impatto di CVE-2024-6387

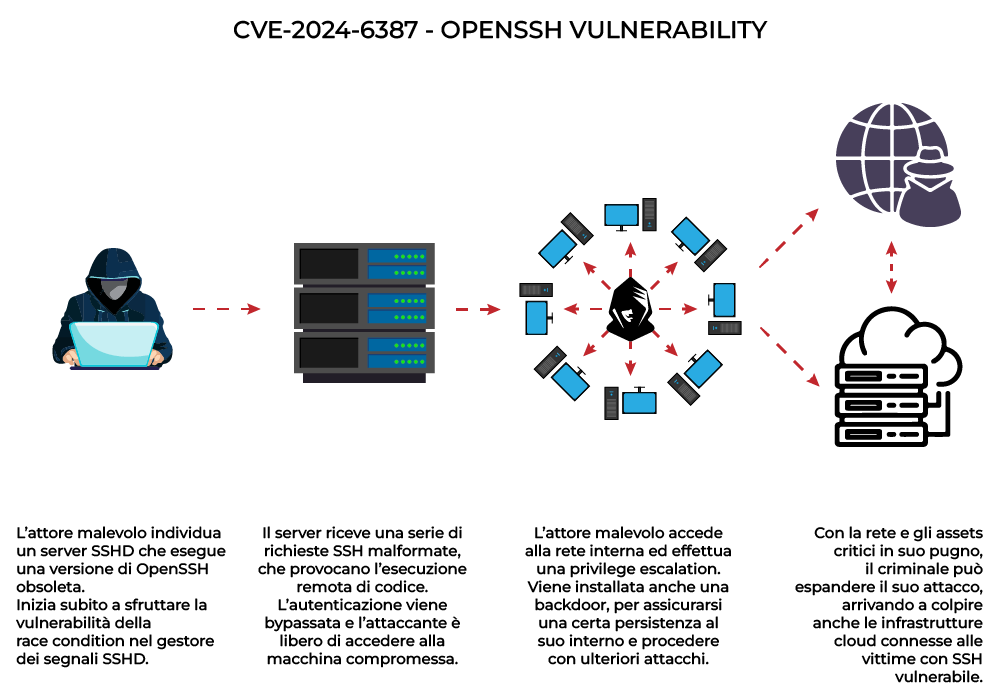

Per comprendere nel migliore dei modi le implicazioni di CVE-2024-6387, analizzeremo passo dopo passo come un attaccante potrebbe sfruttarla per compromettere un sistema. La simulazione di attacco è suddivisa in cinque fasi principali, ciascuna delle quali evidenzia strumenti e tattiche impiegate dal criminale.

Vediamole nel dettaglio una per volta.

Individuazione del bersaglio

L’attore malevolo avvia la sua operazione individuando sistemi vulnerabili a CVE-2024-6387. Attraverso strumenti di scanning come Nmap con lo script sshv1.nse, o per mezzo di Nessus, identifica server che eseguono versioni vulnerabili di OpenSSH. Ricordiamo che quelle implicate vanno dalla 8.5p1 alla 9.7p1. Per una ricognizione più approfondita, può impiegare Shodan o Censys, motori di ricerca specializzati nell’individuazione di host esposti su Internet. Una volta individuato un target, l’attaccante verifica la vulnerabilità con strumenti di fuzzing come Metasploit o SSHScan, confermando la presenza della falla prima di procedere con l’attacco.

Invio di richieste malformate

Dopo aver identificato il sistema vulnerabile, l’attaccante esegue l’exploit sfruttando la race condition nel gestore dei segnali di sshd. A questo scopo, utilizza pwntools, o degli script Python personalizzati, per inviare richieste di autenticazione SSH malformate con tempistiche estremamente precise. La manipolazione dei segnali nel processo di gestione delle connessioni SSH altera il flusso di esecuzione, causando condizioni di competizione che portano all’esecuzione di codice arbitrario.

Privilege escalation

Grazie alla race condition, l’attaccante bypassa i meccanismi di autenticazione di OpenSSH e ottiene l’esecuzione di codice con i privilegi di sshd. Per consolidare il proprio accesso e ottenere privilegi root, impiega strumenti come DirtyPipe e Linux Exploit Suggester per individuare altre vulnerabilità locali sfruttabili. A questo punto, può eseguire comandi con privilegi di tipo admin, modificare configurazioni critiche del sistema e installare malware persistenti.

Persistenza nel sistema e movimenti laterali

Per mantenere l’accesso alla macchina compromessa, l’attaccante installa una o più backdoor sfruttando Mettle, un payload avanzato di Metasploit. In alternativa, può far ricorso a TinySHell, una lightweight backdoor SSH. In più, va a modificare direttamente i file di configurazione .bashrc e authorized_keys, in modo da garantirsi un accesso futuro persistente senza dover ripetere il proprio exploit.

Ottenuto il pieno controllo del sistema, l’attaccante sfrutta BloodHound e Neo4j per analizzare la topologia della rete e identificare altri host con credenziali SSH riutilizzate. Attraverso attacchi Pass-the-Hash, l’attore malevolo può ricostruire credenziali amministrative partendo dai singoli hash crittografati e muoversi lateralmente nella rete aziendale. A tal fine, può anche ricorrere all’uso di Mimikatz, ma solo se il sistema compromesso è in grado di eseguire Windows in WSL (Windows Subsystem for Linux).

Compromissione dei dati

Con il controllo totale del sistema, l’attaccante può esfiltrare dati sensibili utilizzando Rclone. Con questo strumento, trasferisce file su server remoti, impiegando al tempo stesso Socat e Chisel per stabilire tunnel cifrati e mascherare le proprie attività. Documenti riservati, credenziali SSH salvate e chiavi private vengono così sottratti ai rispettivi proprietari ed eventualmente rivenduti nel dark web. Ma questo non è il solo impiego possibile. I casi esaminati dimostrano che i dati sensibili esfiltrati vengono spesso impiegati per estorcere denaro alle vittime attraverso ransomware.

Tutto ciò porta alla conclusione che lo sfruttamento massiccio di CVE-2024-6387 comporta violazioni di dati su larga scala, compromissione di infrastrutture critiche e danni economici ingenti. Soprattutto considerando la rapidità con cui un attacco basato su di essa può propagarsi.

Best practices contro CVE-2024-6387

Nonostante il rilascio tempestivo di patch correttive contro CVE-2024-6387, attualmente molti server aziendiali continuano a eseguire versioni obsolete di OpenSSH. Come si può ben comprendere, questa è una situazione che espone sistemi critici al rischio di compromissione da parte di cybercriminali. Per mitigare i pericoli legati alla vulnerabilità, è essenziale adottare strategie di protezione efficaci, basate su aggiornamenti tempestivi, configurazioni sicure e strumenti di monitoraggio avanzati.

Di seguito, sono riportate le misure più efficaci per proteggere i propri sistemi.

- Aggiornare immediatamente OpenSSH.

La soluzione più efficace per mitigare CVE-2024-6387 è aggiornare OpenSSH alla versione più recente. In tal modo, la vulnerabilità è eliminata alla radice. - Restrizione dell’accesso SSH.

L’accesso al servizio SSH deve essere limitato solo agli IP autorizzati, attraverso firewall, o TCP Wrappers. In più, si devono implementare l’autenticazione a chiave pubblica e disabilitare l’accesso tramite password. Così facendo, il rischio di exploit automatici è ridotto al minimo. - Protezione della rete con sistemi IDS/IPS.

Strumenti come Suricata e Snort sono in grado di rilevare tentativi di exploit legati a CVE-2024-6387 e bloccare connessioni sospette. - Impiegare sandboxing.

Attraverso il meccanismo di sandboxing privilege separation di OpenSSH, si riduce notevolmente l’impatto di un eventuale exploit. - Condurre vulnerability assessment periodici con esperti qualificati.

Affidarsi a professionisti qualificati, come il team di Cyberment, permette di ottenere un vulnerability assessment mirato per rafforzare la protezione delle infrastrutture aziendali.

In conclusione

Attraverso l’analisi di CVE-2024-6387 si può facilmente intuire quanto sia cruciale, oggi più che mai, l’adozione di misure di sicurezza costantemente aggiornate. Poiché OpenSSH è divenuto uno strumento pressoché imprescindibile per la gestione remota dei propri sistemi, si deve fare di tutto per proteggerlo nel migliore dei modi. Altrimenti, questo rischia di trasformarsi in un entry point critico per i cybercriminali. Ecco perché si ribadisce la necessità di applicare tempestivamente le patch di sicurezza e monitorare costantemente l’attività della rete per individuare segnali di compromissione. La consapevolezza dei rischi derivanti dall’inadempienza a tali misure, è la migliore arma a nostra disposizione ed è solo con essa che possiamo ridurre il rischio di attacchi che sfruttano vulnerabilità di questo tipo.

Tutta questa vicenda ci ricorda ancora una volta che questo nostro mondo digitale è un territorio capace di offrirci infinite possibilità, ma anche di esporci a rischi sempre più sofisticati.