Security Misconfiguration è una delle vulnerabilità più comuni e pericolose che si riscontrano nelle applicazioni web.

Rappresenta la quinta voce dell’OWASP Top Ten 2021 e si verifica quando i sistemi o le applicazioni stesse vengono configurati in modo non sicuro o mancano di configurazioni essenziali che rendono questi ambienti profondamente instabili.

Questa falla è particolarmente diffusa nei contesti cloud e riguarda molteplici componenti, quali server, database, framework e servizi cloud.

In questo articolo esploreremo tutto il contesto che gira attorno a questa vulnerabilità, come si verifica, le tipologie più comuni e le best practice per prevenirla.

- Cos’è la Security Misconfiguration?

- Esempi di Security Misconfiguration

- Tipologie di Security Misconfiguration

- Perché la Misconfiguration costituisce una vulnerabilità

- Come prevenire le vulnerabilità da Misconfiguration

Cos’è la Security Misconfiguration?

La vulnerabilità Security Misconfiguration indica che le impostazioni di sicurezza di un sistema o di un’applicazione web sono configurate in modo errato o ne congiurano il corretto funzionamento. Questa condizione lascia il sistema esposto a minacce come l’accesso non autorizzato o lo sfruttamento dello stesso.

Le misconfiguration possono coinvolgere vari aspetti della web-app :

- configurazione dei server

- gestione delle credenziali

- mancata crittografia dei dati sensibili.

Questa vulnerabilità è spesso citata come la principale nei contesti cloud, dove l’errata configurazione di risorse è frequente a causa della complessità crescente delle infrastrutture.

Esempi di Security Misconfiguration

Le vulnerabilità Security Misconfiguration possono assumere molteplici forme.

Di seguito sono riportati alcuni esempi comuni:

- Sistemi non aggiornati: non applicare le ultime patch di sicurezza lascia il sistema vulnerabile a exploit noti, facilitando l’infiltrazione da parte degli attaccanti.

- Account di default: utilizzare credenziali predefinite (ad esempio, “admin/password”) rende facile l’accesso agli hacker, poiché queste credenziali sono spesso conosciute o facilmente indovinabili.

- File non crittografati: archiviare dati sensibili senza crittografia espone tali dati a utenti non autorizzati, aumentando il rischio di violazioni.

- Controlli di accesso inadeguati: concedere autorizzazioni eccessive agli utenti aumenta il rischio di minacce interne o esposizioni accidentali dei dati.

- File e directory non protetti: file o directory pubblicamente accessibili possono esporre informazioni sensibili, consentendo agli attaccanti di sfruttare vulnerabilità come il directory traversal.

- Configurazioni errate delle applicazioni web: configurazioni insicure nelle applicazioni web, come l’autenticazione impropria o la mancata protezione di directory sensibili, le rendono vulnerabili a attacchi come SQL injection o cross-site scripting.

- Configurazioni cloud inappropriate: risorse cloud mal configurate, come bucket S3 di Amazon AWS lasciati pubblici, possono risultare in accessi non autorizzati a informazioni sensibili.

Tipologie di Security Misconfiguration

Le misconfiguration possono assumere diverse forme a seconda del tipo di sistema o applicazione.

Ecco sei tipologie più comuni di security misconfiguration:

Sistemi non aggiornati

Quando i sistemi o il software non vengono aggiornati regolarmente con le ultime patch di sicurezza, diventano bersagli facili per gli attaccanti.

Le vulnerabilità note rappresentano delle “porte aperte” pronte per essere sfruttate. Mantenere i sistemi aggiornati è uno dei modi più semplici per chiudere queste porte e restare protetti.

File non crittografati

Le informazioni sensibili, come dati personali o finanziari, dovrebbero sempre essere crittografate.

Se i file non sono crittografati, chiunque riesca ad accedere ai sistemi può facilmente leggerli. La crittografia aggiunge un livello di protezione, garantendo che, anche se i dati vengono compromessi, rimangano sicuri e non leggibili senza le chiavi di decrittazione appropriate.

Controlli di accesso inadeguati

Se i controlli di accesso sono troppo permissivi, si rischia di consentire l’accesso a utenti non autorizzati che potrebbero vedere, modificare o eliminare informazioni importanti. È fondamentale seguire il principio del “minimo privilegio“, che prevede di concedere agli utenti solo l’accesso necessario per svolgere il proprio lavoro.

Account di default

Mantenere nomi utente e password di default è un errore comune in termini di sicurezza. Gli attaccanti spesso provano questi account per primi, poiché sono facili da indovinare. Cambiare immediatamente queste impostazioni è un passo semplice ma cruciale per proteggere il sistema.

Pratiche di codifica insicure

Gli sviluppatori devono seguire pratiche di codifica sicura per prevenire vulnerabilità come SQL injection o buffer overflow.

Errori semplici, come non validare gli input degli utenti o non sanitizzare i dati, possono portare a gravi rischi di sicurezza. Adottare standard di codifica sicura aiuta a prevenire questi problemi.

Software antivirus disabilitato

Il software antivirus è spesso disabilitato per migliorare le prestazioni del sistema o evitare falsi positivi, ma così facendo si espongono i sistemi a malware, virus e ransomware. Mantenere l’antivirus abilitato e aggiornato fornisce una linea di difesa importante contro queste minacce.

Perché la Misconfiguration costituisce una vulnerabilità

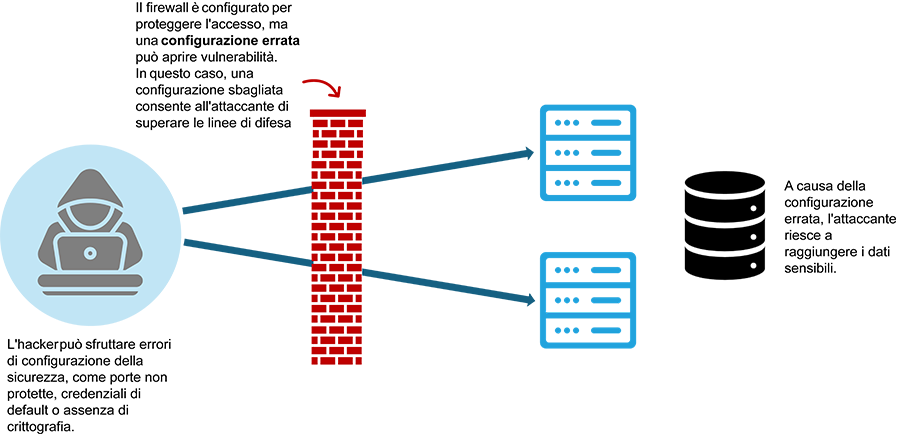

Le cattive configurazioni costituiscono una vulnerabilità perché espongono i sistemi a minacce evitabili, come accessi non autorizzati e perdite di dati sensibili.

Errori di configurazione, come credenziali di default non modificate, mancanza di crittografia e permessi eccessivi, creano punti d’accesso per gli attaccanti.

Una gestione errata di queste impostazioni consente agli hacker di sfruttare falle facilmente prevenibili, rendendo l’infrastruttura IT per l’appunto vulnerabile.

Come prevenire le vulnerabilità da Misconfiguration

Prevenire le Security Misconfiguration richiede un approccio proattivo e metodico.

Seguendo queste best practice, è possibile ridurre significativamente il rischio di esposizione e mantenere i sistemi sicuri.

Gestione delle patch

Mantenere i sistemi e le applicazioni aggiornati con le ultime patch è uno dei modi più semplici per prevenire le misconfigurazioni. Le patch regolari aiutano a chiudere le vulnerabilità note, riducendo la probabilità che un attaccante possa sfruttare software obsoleto.

Implementare controlli di accesso rigorosi

Seguire sempre il principio del “minimo privilegio” quando si configurano i controlli di accesso. Ciò significa concedere agli utenti l’accesso solo ai sistemi e ai dati necessari per svolgere il proprio ruolo. Limitare le autorizzazioni aiuta a ridurre il rischio di minacce interne e impedisce a account compromessi di causare danni significativi.

Attivare servizi di monitoraggio delle vulnerabilità

Configurare sistemi di alert e monitoraggio per notificare il team di qualsiasi attività insolita o modifica delle configurazioni.

Questi strumenti possono rilevare le misconfigurazioni non appena si verificano, consentendo tempi di risposta rapidi e limitando i danni potenziali.

Le falle di security misconfiguration possono sembrare un errori banali ma al contrario aprono accessi non autorizzati a dati e sistemi critici.

Ogni configurazione errata è una porta lasciata socchiusa, pronta per essere sfruttata da chi sa come aggirare le difese.