Il Trojan bancario Qbot emerge come una delle armi più insidiose a disposizione dei cybercriminali.

Questo malware sofisticato , noto anche come QakBot o Pinkslipbot, ha catturato l’attenzione dell’intera community cybersec per la sua capacità di infiltrarsi in sistemi bancari e finanziari, mettendo a repentaglio non solo i risparmi degli individui ma anche la stabilità di istituzioni finanziarie.

Un vero incubo cibernetico.

Cos’è Qbot

Qbot è un malware noto per essere stato uno dei primi esempi di malware finanziario che ha avuto un significativo impatto sul mondo della sicurezza informatica. Le sue origini risalgono agli inizi degli anni 2000, quando il malware è emerso come un Trojan progettato per rubare informazioni finanziarie e bancarie da computer.

Da allora questo malware si fa strada in quanto trojan bancario o bankin trojan. Qbot, ha dimostrato di essere una minaccia persistente, evolvendosi costantemente per eludere le misure di sicurezza e rimanere sempre attivo.

Tra quanto abbiamo potuto analizzare, ecco alcune delle sue principali varianti:

- La prima versione di Qbot era principalmente progettata per rubare informazioni di accesso alle banche online, come nomi utente e password, attraverso tecniche di keylogging e intercettazione dei dati di login. Questa variante iniziale ha dimostrato una notevole abilità nel nascondersi nei sistemi infetti e nel propagarsi attraverso reti locali e dispositivi USB infetti.

- Evoluzione verso la distribuzione di altri malware (2010-2015)

una delle principali evoluzioni è stata la sua capacità di distribuire altri malware, come il ransomware Gameover Zeus e il Trojan Zeus. Questo ha reso Qbot una minaccia ancora più pericolosa, in quanto poteva essere utilizzato per diffondere una varietà di altri malware. - Tra il 2016 e il 2019, Qbot ha migliorato le sue tecniche di propagazione, sfruttando vulnerabilità di software e sfruttando exploit per infiltrarsi nei sistemi. Ha anche incorporato funzionalità di evasione avanzate per sfuggire alle rilevazioni di sicurezza e rimanere nascosto per lungo tempo nei sistemi infetti.

- Uso di botnet e command & control (2020-oggi): una delle trasformazioni più significative è stata l’uso di botnet per il controllo delle macchine infette. Qbot è stato in grado di creare una vasta rete di computer zombie controllati da operatori malintenzionati.

Questo ha consentito loro di eseguire attacchi coordinati e di mantenere un controllo più stretto sulle macchine infette.

Come funziona Qbot

Qbot utilizza principalmente tecniche di:

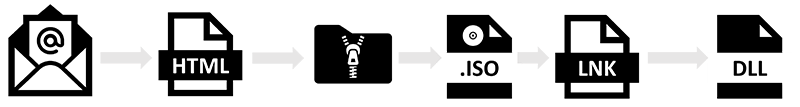

Phishing

gli attaccanti utilizzano e-mail di phishing ben scritte per convincere gli utenti a fare clic su link dannosi o scaricare allegati infetti. Queste e-mail possono sembrare provenire da istituti finanziari legittimi o da fonti affidabili.

Drive-by download

Qbot sfrutta spesso vulnerabilità dei browser web o dei plugin per distribuire il malware senza che l’utente debba effettuare alcuna azione. Questa tecnica è utilizzata per infettare i sistemi in modo silenzioso.

Social Engineering su siti web

Gli attaccanti possono creare siti web malevoli che sembrano autentici per ingannare gli utenti a fornire le loro credenziali bancarie o altre informazioni sensibili.

Una volta installato, cerca di garantire la sua persistenza nel sistema operativo, spesso modificando il registro di sistema o creando file nascosti in posizioni strategiche per evitare la sua rimozione.

Nel frattempo, stabilisce una connessione con i server di comando e controllo (C2) controllati dagli attaccanti. Questi consentono agli aggressori di inviare istruzioni al malware e nel contempo, di ricevere dati rubati dai computer infetti. La comunicazione con i server C2 può avvenire tramite protocolli crittografati per nascondere le attività dannose.

Qbot è noto, infatti, per la sua capacità di autodifesa: può rilevare se sta venendo analizzato da strumenti di sicurezza e può cercare di eludere la rimozione. Ad esempio, può disabilitare software antivirus e la protezione firewall, rendendo difficile la sua eliminazione.

Obiettivi

Adesso vediamo insieme, nel dettaglio, quali sono i suoi obiettivi:

- Furto di credenziali bancarie: l’obiettivo principale di Qbot è rubare le credenziali bancarie degli utenti. Una volta infiltrato nel sistema, il malware registra le informazioni di accesso all’online banking, inclusi nomi utente e password. Queste informazioni vengono inviate ai server di controllo e comando dell’attaccante.

- Furto di dati finanziari: Qbot è progettato per raccogliere informazioni finanziarie dettagliate, come il saldo dei conti, le transazioni recenti e le informazioni sulla carta di credito. Questi dati sono utilizzati per scopi fraudolenti, come il furto di denaro o l’accesso non autorizzato.

- Distribuzione di malware aggiuntivo: Qbot può essere utilizzato come porta di ingresso per altri malware, consentendo agli attaccanti di infettare ulteriormente il sistema e compiere ulteriori attacchi.

- Diffusione di spam: Qbot è noto per essere coinvolto in campagne di spam su larga scala. Gli attaccanti utilizzano reti di computer compromessi per inviare e-mail di spam contenenti allegati dannosi o link a siti web malevoli.

- Distribuzione di ransomware: in alcuni casi, Qbot è stato utilizzato per diffondere ransomware. Gli attaccanti possono utilizzare il controllo remoto su sistemi compromessi per distribuire e eseguire ransomware, che cifra i file dell’utente e richiede un riscatto per il loro ripristino.

- Attacchi di phishing: Qbot può essere utilizzato per condurre attacchi di phishing mirati, in cui gli utenti vengono ingannati a fornire informazioni sensibili o fanno clic su link dannosi.

Conseguenze e misure di difesa

Qbot ha inflitto danni significativi sia agli utenti che alle aziende.

Uno dei danni più immediati che subiscono è rappresentato dalle perdite finanziarie:

- transazioni fraudolente

- accessi ai conti bancari

- richieste di riscatto.

Qbot può causare anche gravi interruzioni nelle operazioni aziendali. Questo malware, infatti, è in grado di criptare i dati, rendendoli inaccessibili, ponendo le aziende nella difficile situazione di dover pagare un riscatto per ripristinare i propri dati o di affrontare la perdita permanente delle informazioni cruciali per il funzionamento quotidiano.

Tutto questo può compromettere, di conseguenza, anche l’intera sicurezza informatica delle aziende, aprendo la porta ad ulteriori attacchi e minacce. Può installare altri malware o trojan bancari che possono essere utilizzati per scopi dannosi, causando altri danni e complicazioni.

Infine, dopo un attacco da parte di Qbot, le aziende devono affrontare costi significativi per il ripristino e la mitigazione dei danni. Questi includono:

- il pagamento di riscatti

- l’implementazione di misure di sicurezza avanzate

- il recupero dei dati persi

- l’analisi forense per comprendere l’entità dell’attacco.

Ma come impedire tutto questo? La prevenzione è la chiave per proteggersi da Qbot e da altre minacce simili. Ecco alcuni consigli per le aziende:

- Segmentazione di rete: suddividi la rete aziendale in segmenti isolati per limitare la diffusione di Qbot in caso di infezione.

- Firewall e monitoraggio: utilizza firewall avanzati e sistemi di monitoraggio delle reti per individuare e bloccare il traffico sospetto.

- Backup regolari: esegui backup regolari dei dati aziendali e conservali offline. Questo riduce il rischio di perdita permanente dei dati in caso di attacco ransomware.

- Politiche di accesso: implementa politiche di accesso rigorose e autorizzazioni basate sul principio del privilegio minimo per limitare l’accesso non necessario.

Inoltre, le autorità e le forze dell’ordine giocano un ruolo fondamentale nella lotta contro Qbot e altre minacce informatiche. Possono:

- Collaborare a livello internazionale per indagare sulle reti criminali che utilizzano Qbot e perseguire i responsabili

- Fornire formazione e sensibilizzazione sulle minacce informatiche per migliorare la preparazione e la prevenzione

- Promuovere la legislazione che consenta di perseguire i criminali informatici in modo efficace e garantire pene adeguate.

Conclusioni

Nell’analizzare il trojan bancario Qbot, emergono alcune conclusioni chiave che delineano la portata delle minacce associate a questo malware finanziario e le sfide che devono affrontare gli utenti, le aziende e le autorità nel proteggere i sistemi e i dati sensibili.

Qbot ha dimostrato di essere una minaccia altamente adattabile che ha mantenuto la sua rilevanza nel panorama delle minacce informatiche bancarie per diversi anni. Le sue capacità di autodifesa e la capacità di adottare nuove tattiche rendono difficile la sua individuazione e rimozione.

Le aziende di sicurezza informatica e le organizzazioni devono quindi continuare obbligatoriamente ad investire nello sviluppo di strumenti di rilevamento avanzati in grado di identificare le varianti più recenti di Qbot e di prevenirne l’accesso ai sistemi.

Solo attraverso uno sforzo concertato è possibile mitigare efficacemente questa minaccia persistente e proteggere le informazioni finanziarie sensibili.