Scoperta la diffusione di una nuova campagna di phishing camuffata da finta e-mail del fisco.

I collettivi cybercriminali sono sempre in agguato.

Negli ultimi anni costoro hanno dimostrato la straordinaria capacità di adattarsi rapidamente ai nuovi scenari informatici, sfruttando il loro ingegno per mettere a punto minacce sempre più sofisticate. In questo contesto fa capolino una nuova minaccia, che ruba il nome direttamente dall’antagonista del mago più famoso del mondo.

Stiamo parlando di Voldemort, una backdoor subdola e insidiosa che sfrutta le peculiarità degli strumenti di Google per infettare i sistemi.

Il tutto camuffandosi da finta comunicazione proveniente da un’agenzia fiscale. Ma come sempre, andiamo con ordine e affrontiamo per gradi l’argomento.

Cos’è la minaccia informatica Voldemort?

Scoperta dai ricercatori di Proofpoint, Voldemort è una backdoor diffusa a partire dal 5 agosto 2024.

Stando alle indagini internazionali, il vettore ha colpito in maniera mirata oltre 70 organizzazioni mondiali attraverso 20.000 e-mail di phishing.

Tra i settori maggiormente colpiti rientrano quello assicurativo, aerospaziale, trasporti e istruzione. Allo stato attuale l’identità dell’autore dietro Voldemort rimane ignoto, ma si suppone che l’obiettivo primario sia lo spionaggio informatico, condotto attraverso l’applicativo Google Sheets.

Le analisi condotte hanno rivelato che il modus operandi è molto simile ad altre campagne di phishing analizzate in passato.

Questo perché gli attori malevoli e i collettivi cybercriminali tendono a sfruttare maggiormente i servizi legittimi, piuttosto che quelli creati ad hoc.

L’obiettivo è sempre lo stesso: indurre l’incauto utente a fidarsi di un servizio riconosciuto come sicuro e cadere in trappola.

I servizi maggiormente sfruttati per questo scopo sono:

- Cloudflare;

- Telegram;

- GitHub;

- Slack;

- Microsoft Azure;

La scelta ricade su questi, in quanto si tratta di sistemi ampiamente collaudati ed efficaci, oltre che assolutamente legittimi. Quindi rappresentano la soluzione ideale per dare vita ad un’infrastruttura malevola senza destare sospetti, sfuggire ai controlli di monitoraggio e attirare in trappola il massimo numero di utenti possibile.

Come funziona un attacco basato su Voldemort?

Voldemort è una backdoor scritta interamente in C, che supporta un gran numero di comandi e di azioni remote.

Tra queste ve ne sono alcune che destano più di una preoccupazione, in quanto il vettore malevolo può gestire i file e sfruttarli per esfiltrare i dati sensibili degli utenti, iniettare payloads nel sistema ed eliminarne alcuni cruciali.

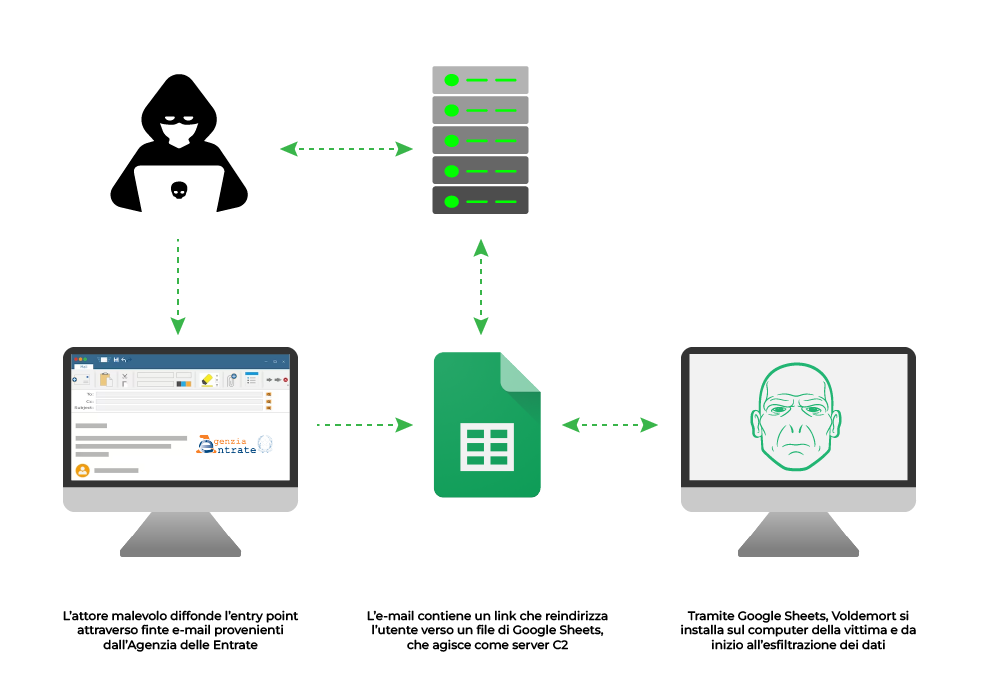

L’iniezione della backdoor nel sistema si realizza con le classiche e-mail di phishing.

Per rendere la messinscena molto efficace, gli attori malevoli hanno scelto di camuffarsi dalle agenzie fiscali che operano nel Paese in cui risiede l’organizzazione presa di mira. Infatti, in Italia Voldemort è stata diffusa tramite finti messaggi provenienti dall’Agenzia delle Entrate, mietendo un gran numero di vittime e dimostrando ancora una volta l’inefficienza delle nostre misure di sicurezza.

Il primo incontro tra criminali e vittime avviene con un finto avviso in cui si millanta la presenza di informazioni aggiornate o di anomalie fiscali che richiedono un intervento immediato. All’interno dell’e-mail è presente un link associato ai relativi documenti realizzati con Google Sheets.

L’approccio è studiato proprio per eludere il rilevamento dai sistemi antimalware dell’organizzazione, poiché la suite di Google è uno degli strumenti più diffusi e ampiamente riconosciuti come sicuri. Come tale, una minaccia diffusa tramite Sheets rappresenta un pericolo aggiuntivo, in quanto il perimetro aziendale viene violato con relativa facilità, poiché il software è solitamente escluso dal monitoraggio antimalware e anti-phishing.

Nel momento in cui l’utente decide di fidarsi del link e lo apre, subisce un reindirizzamento su una landing page in host su InfinityFree, una piattaforma che sfrutta gli URL di Google AMP Cache per il dirottamento. La pagina presenta un singolo pulsante su cui è riportata la dicitura “Clicca per visualizzare il documento“.

Il click sul pulsante comporta ad un ulteriore reindirizzamento.

La pagina, infatti, controlla il sistema operativo in uso dall’utente. Se si tratta di Windows, viene sfruttato il WSP (Windows Search Protocol) per puntare ad un URI con tunnel TryCloudflare. Per gli utenti Mac e Linux, si è reindirizzati ad uno spazio su Google Drive che non contiene file malevoli. Quando l’utente su Windows interagisce con il file, viene invocato un processo di Esplora risorse per visualizzare un file LNK camuffato da PDF.

Ciò avviene poiché il file viene fatto apparire come se risiedesse in locale nella cartella Download dell’utente, laddove questo è ospitato da remoto su una condivisione WebDAV/SMB. La strategia mira all’esecuzione di uno script realizzato in Python attraverso un’altra condivisione WebDAV, senza che questo sia effettivamente scaricato sull’host. In tal modo si ottiene il profilo della vittima, senza che questa se ne accorga. Il documento PDF serve proprio a questo: celare l’attività malevola che sta avvenendo sotto i suoi occhi.

Lo script, tuttavia, fa anche uso di un eseguibile Cisco WebEx legittimo, unito ad una libreria malevola (CiscoSparkLauncher.dll), che effettua il sideloading e installa Voldemort sul sistema.

Perché viene usato proprio Google Sheets?

Voldemort sfrutta le API di Google attraverso un un ID client segreto e un token di aggiornamento. Così facendo, la backdoor può memorizzarsi in maniera crittografata all’interno di un documento creato con Sheets. La scelta di usare uno strumento così diffuso non è casuale, in quanto Voldemort è strutturato in modo da sfruttarne le caratteristiche salienti e trasformarlo in un autentico server Command & Control (C2).

I comandi intrinsechi alla backdoor sono i seguenti:

- Ping: verifica che vi sia stata la connessione tra software malevolo e server;

- Dir: ottiene l’elenco delle cartelle presenti sul sitema infettato;

- Download: esfiltra i file dal sistema infettato al server C2;

- Upload: scarica i file del server C2 sul sistema infetto;

- Exec: viene eseguito un programma, o un comando specifico sul sistema infetto;

- Copy: copia file, o cartelle intere, sul sistema infetto;

- Move: sposta file e cartelle nel sistema infetto;

- Sleep: Voldemort viene messo in stasi per un certo periodo di tempo;

- Exit: termina le operazioni di Voldemort;

Tutti questi si realizzano mediante il ping su Google Sheets, in modo che il file aperto agisca sia come un server effettivo, che come un deposito per i dati trafugati.

Da ciò è possibile dedurre che ogni sistema infetto scrive i propri dati nelle specifiche celle del foglio di Google, in modo da poter essere contrassegnate da identificatori univoci UUID per garantire l’isolamento e una gestione efficace di tutti i sistemi violati.

C’è da dire che non è la prima volta in cui Google Sheets viene usato per scopi malevoli. Infatti, nel 2023 il gruppo cybercriminale cinese APT41 ha usato lo strumento come un server C2, sfruttando il toolkit per le operazioni di redteaming GC2.

In base a quanto discusso finora, Voldemort rappresenta una nuova sfida per gli esperti di sicurezza informatica. La trasformazione di strumenti legittimi e sicuri in server C2, sottolinea ancora una volta la necessità di una vigilanza costante. Tuttavia, bisogna anche evidenziare il particolare legato a Google. Il colosso di Mountain View, pur cosciente della situazione, non ha ancora mosso un dito per limitare la diffusione di questa minaccia. Un comportamento del genere è senza mezzi inaccettabile, specialmente se si tiene conto che esercita il monopolio del web.

Una revisione dello strumento Sheets, con protocolli di sicurezza rafforzati e token di autenticazione più efficienti, sarebbero la sola possibilità per limitare la diffusione di Voldemort e la nascita di suoi derivati. Questa è l’unica risposta proattiva in cui noi utenti possiamo sperare.