Prima di rispondere alla domanda “Cos’è la 2FA?”, cerchiamo di capire perché è importante fare tutto il possibile per migliorare la sicurezza del proprio account online.

Poiché, al giorno d’oggi, l’identità online è divenuta parte integrante della vita personale e lavorativa di ciascuno, non c’è da meravigliarsi che i nostri account digitali siano diventati uno dei principali bersagli per i cybercriminali.

Episodi di credential cracking, e conseguente furto d’identità digitale, sono ormai sempre più all’ordine del giorno.

Fortunatamente, proprio per arginare il fenomeno, sono stati implementati sistemi di two factor authentication (2FA), che garantiscono un ulteriore livello di protezione agli account utente.

In questo articolo ci occuperemo di illustrarne le principali tipologie, nonché sottolinearne il ruolo cruciale svolto nell’ambito della sicurezza informatica degli account.

- Cos’è la 2FA

- Password non sicure: perché si rende necessaria la 2FA

- Tipologie di 2FA

- Come abilitare la 2FA

- Conclusioni

- Cyberment

Cos’è la 2FA?

Nota anche come MFA (o Multi factor authentication), l’autenticazione a due fattori è un ulteriore livello di sicurezza utilizzato per assicurarsi che chi tenta di accedere a un account online sia effettivamente l’utente cui appartiene.

In altre parole, nell’ambito di un normale processo di autenticazione, si inseriscono nome utente e password. Con la 2FA, invece, anziché ottenere immediatamente l’accesso, si dovrà fornire un ulteriore fattore di autenticazione.

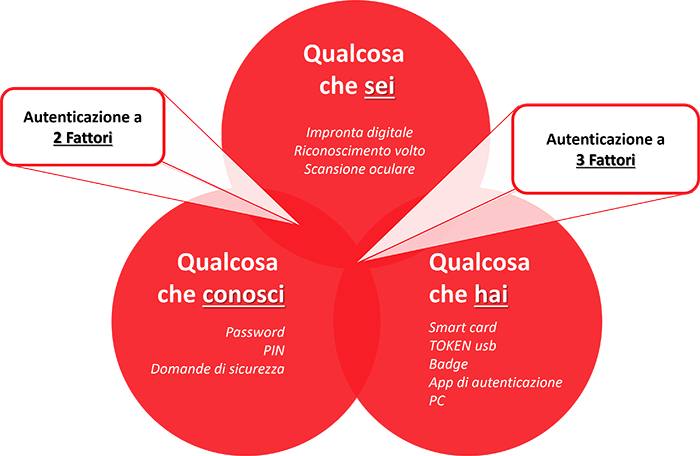

Questo potrebbe consistere in:

- Qualcosa che sai: ad esempio un numero di identificazione personale (PIN), una password, risposte a “domande segrete” o un keylogger;

- qualcosa che hai: qualcosa in tuo possesso come una carta di credito, uno smartphone o un piccolo token;

- qualcosa che sei: questa categoria è un po’ più avanzata e potrebbe includere il modello biometrico di un’impronta digitale, una scansione dell’iride o un vocale.

Con la 2FA, se uno dei fattori viene violato, ciò non sbloccherà l’account. Quindi, anche se la tua password viene rubata o il tuo telefono è perso, le possibilità che qualcun altro abbia le informazioni relative al secondo fattore di autenticazione sono improbabili.

Password non sicure: perché si rende necessaria la 2FA

Nonostante ci siano alternative più sicure, nome utente e password rimangono la forma di autenticazione più comune per gli utenti. Una password dev’essere strettamente privata e difficile da indovinare per chiunque altro.

Anche se utilizzarle è sempre meglio che non avere nessuna protezione, purtroppo non sono sempre infallibili.

Ecco perché non sono poi così sicure:

- Password semplici: la maggior parte delle password rubate sono terribilmente semplici. Tra le peggiori ci sono “111111”, “123456”, “123456789”, e “Password”. Proprio perché semplicissime da ricordare, qualsiasi cracker potrebbe violarle in pochissimo tempo.

- Troppi account: gli utenti creano sempre più account. Questo alla fine crea troppe password da ricordare e porta ad usarne una per tutti i siti. Purtroppo, i pirati informatici ci impiegano pochi secondi per testare migliaia di credenziali di accesso rubate, e riciclando un nome utente e una coppia di password.

- Sistemi di recupero/ripristino della password: un cybercriminale non ha bisogno di ottenere la password dall’utente se spinge il sistema di autenticazione a inviargliela o modificarla. I sistemi per consentire all’utente di recuperare o modificare una password che ha dimenticato possono anche consentire ad altre persone di fare lo stesso. Gli operatori di help desk devono essere particolarmente attenti a controllare l’identità di chiunque richieda una reimpostazione della password. I sistemi online che si basano su domande segrete come “nome del tuo primo animale domestico” o “compleanno” sono facili da superare se tali informazioni possono essere trovate online.

- Password incorporata nel codice: le password sono a volte incluse in script o programmi. Nonostante sembri un modo semplice per automatizzare l’accesso a un sistema, si devono considerare elevati rischi di violazione. Il risultato peggiore per uno script che contiene una password in chiaro è quello di finire su un sito web pubblico.

Tipologie di 2FA

Se un sito web o una piattaforma richiede solo una password per l’accesso e non offre l’autenticazione a due fattori, ci sono buone probabilità che il proprio account venga hackerato. Oggi sono in uso diversi tipi di 2FA; alcuni possono essere più forti o più complessi di altri, ma tutti offrono una protezione migliore delle sole password.

Diamo un’occhiata alle forme più comuni di autenticazione multifattoriale.

Token Hardware

Probabilmente la forma più classica di 2FA, i token hardware sono piccoli dispositivi che generano un nuovo codice numerico ogni 30 secondi.

Quando un utente cerca di accedere ad un account,

- attiva il dispositivo

- ed inserisce il codice visualizzato nel sito o nell’app.

Altre versioni di token hardware trasferiscono automaticamente il codice 2FA quando collegati alla porta USB di un computer.

La loro inziale popolarità, si è però scontrata con dei risvolti negativi che ne hanno determinato il declino. Tra questi:

- gli elevati costi di distribuzione delle singole unità

- le ridotte dimensioni che li rendono molto facili da perdere.

SMS e Voce

La 2FA basata su SMS interagisce invece direttamente con il telefono di un utente. Dopo che le credenziali sono state inserite, il sito invia all’utente un pass code univoco (OTP) tramite messaggio di testo.

Come nel processo con il token hardware, un utente deve quindi inserire l’OTP nell’applicazione prima di ottenere l’accesso. Allo stesso modo, la 2FA basata sul vocale chiama automaticamente l’utente e fornisce verbalmente il codice 2FA.

Software Token

La forma più popolare di autenticazione a due fattori (e un’alternativa preferita a SMS e voce) è il software Token: questo genera una password monouso che utilizza l’ora corrente come fattore di unicità (è chiamato anche TOTP o “Soft-Token”). Innanzitutto, bisogna scaricare e installare un’app 2FA gratuita sul proprio smartphone o desktop.

Al momento dell’accesso, si inseriscono un nome utente e una password, e quando richiesto, il codice mostrato sull’app. Come i token hardware, il token software è in genere valido per meno di un minuto.

Notifiche push

Anche i siti web e le app possono ora inviare all’utente una notifica push quando sta avvenendo un tentativo di autenticazione.

Il proprietario del dispositivo vede la richiesta e può approvare o negare l’accesso con un solo tocco. È un’autenticazione senza password e senza codici da immettere e non è richiesta alcuna interazione aggiuntiva.

Avendo una connessione diretta e sicura tra il servizio 2FA e il dispositivo, la notifica push elimina ogni eventualità di

- phishing,

- attacchi man-in-the-middle

- ccesso non autorizzato.

L’unico inconveniente è che funziona solo con un dispositivo connesso a Internet, in grado di installare app.

Prossime frontiere della multifactor autentication

L’autenticazione biometrica, quella che tratta l’utente come token, è dietro l’angolo. Tra le più recenti abbiamo la verifica dell’identità di una persona tramite

- impronte digitali,

- riconoscimento della retina

- e riconoscimento facciale.

Dunque, è solo questione di tempo prima che le password vengano del tutto abbandonate.

Come abilitare la 2FA

Vediamo ora come fare per impostare un sistema di autenticazione a due fattori sui propri account. Si noti bene che ogni piattaforma si differenzia dall’altra, ma qui vogliamo fornire una procedura generale cui sarà possibile rifarsi in ogni occasione.

Vediamone sinteticamente gli step:

- normalmente, all’interno dei siti web che richiedono un’iscrizione, c’è una pagina dedicata alle impostazioni dell’account

- cliccando su questa, si dovrebbe trovare la dicitura “Password e sicurezza”

- se disponibile per quella piattaforma, si potrà selezionare l’opzione “Autenticazione a due fattori”

- probabilmente, qualora non già preimpostata dal sistema, verrà richiesto di scegliere la tipologia di 2FA che torna più congeniale all’utente.

- A questo punto, non resta che scegliere il metodo più comodo e verificare che la 2FA venga effettivamente abilitata.

In ogni caso, esistono delle app gratuite di terze parti scaricabili da Play Store che consentono la generazione di pass code monouso.

A titolo di esempio, possiamo trovare:

- Google Authenticator

- LastPass Authenticator

- Microsoft Authenticator

Conclusioni

Secondo un recente rapporto, le password

- rubate,

- riutilizzate

- e deboli

rimangono una delle più comuni cause di violazione della sicurezza.

Sfortunatamente, le password sono ancora il principale (e spesso unico) fattore a protezione dei dati. La buona notizia è che il crimine informatico si sta espandendo così tanto che la consapevolezza sulla necessità di adottare un sistema di autenticazione multifattoriale sta rapidamente crescendo.

Gli utenti, infatti, chiedono che le aziende da cui acquistano beni e servizi proteggano in modo sempre più efficiente i loro dati e le loro informazioni online. Pertanto, sarà opportuno affidarsi ad un consulente informatico per implementare questi ed altri accorgimenti nel proprio business.