Un viaggio alla scoperta di una delle tipologie di software maggiormente diffuse al mondo e che da sempre si tende a sottovalutare.

Nel mondo odierno si sente sempre parlare di software antivirus e della sua indispensabilità. Questo perché le attività che passano attraverso la rete si sono moltiplicate a vista d’occhio e con esse anche la proliferazione di attori malevoli. Da sempre a caccia di credenziali e dati sensibili di cui impossessarsi, gli strumenti prediletti da costoro sono sempre gli stessi: malware, ransomware, e-mail di phishing e rootkit.

La risposta a queste minacce è l’antivirus, un software capace di rilevare e bloccare in anticipo ogni tentativo malevolo.

Ma ci siamo mai chiesti perché esso sia indispensabile e come funzioni? Scopriamolo insieme.

Perché l’antivirus è indispensabile?

A causa dell’elevata proliferazione delle minacce informatiche registrata negli ultimi anni, la protezione antivirus è divenuta un pilastro fondamentale della sicurezza informatica sia dei PC di casa che dei sistemi aziendali. Secondo le analisi e le stime effettuate dai ricercatori di ESET, si stima che ogni giorno siano scoperti circa 350.000 nuovi malware. Il dato è preoccupante e rende quindi imperativo l’avere a disposizione oggi più che mai un sistema di protezione aggiornato e affidabile.

Il software antivirus gioca un ruolo cruciale per la protezione dei nostri dati e dei sistemi su cui sono installati, in quanto previene l’infiltrazione di attori malevoli al loro interno. A tal proposito gli antivirus più avanzati fanno uso di moduli anti-phishing e antifurto proprio per scongiurare tali evenienze. Il primo si occupa dell’individuazione di e-mail fraudolente e di allegati malevoli, mentre il secondo si occupa di monitorare l’account utente presente sul sistema, al fine di tenere al sicuro sia l’identità dell’utente, che i suoi dati.

Ma la protezione fornita dall’antivirus non si limita solo a questo.

Dato l’incremento delle transazioni monetarie online, per via della diffusione capillare di portali bancari e delle piattaforme di e-commerce, il software di protezione deve anche garantire la protezione di queste ultime. Ciò avviene con una scansione approfondita dei siti a cui ci si connette, in modo da individuare in anticipo eventuali malware annidati al suo interno e scongiurare attacchi di tipo Man-in-the-middle e Man-in-the-browser. Questo si rende necessario perché gli attori malevoli possono inserirsi in una transazione e dirottarla verso il loro server.

Un esempio di minaccia del genere è Zeus, un trojan bancario proliferato tra il 2007 e il 2013 e divenuto noto per aver manipolato le transazioni di mezzo mondo. Sfruttando tecniche di Man-in-the-middle e keystroking, Zeus è stato in grado di impossessarsi dei dati bancari di migliaia di utenti, finendo per colpire anche l’FBI. La sua proliferazione ha finito inesorabilmente per spingere i creatori di software antivirus a potenziare i loro sistemi, al fine di poter identificare e neutralizzare questa minaccia.

A questi elementi appena discussi, si aggiunge la funzionalità principale dell’antivirus, cioè la protezione dei dati utente dal software malevolo.

Infatti, i malware si insinuano nel sistema a seguito di una scarsa attenzione dell’utente, o per via di vulnerabilità intrinseche allo stesso, finendo per arrecare danni di una certa gravità. Si spazia dalla cancellazione dei file importanti, fino al furto dei dati sensibili e alla criptazione del sistema come nel caso dei ransomware. L’antivirus interviene per prevenire l’insorgenza di questi pericoli, analizzando e rilevando in anticipo potenziale software malevolo presente nel sistema.

Come funziona l’antivirus?

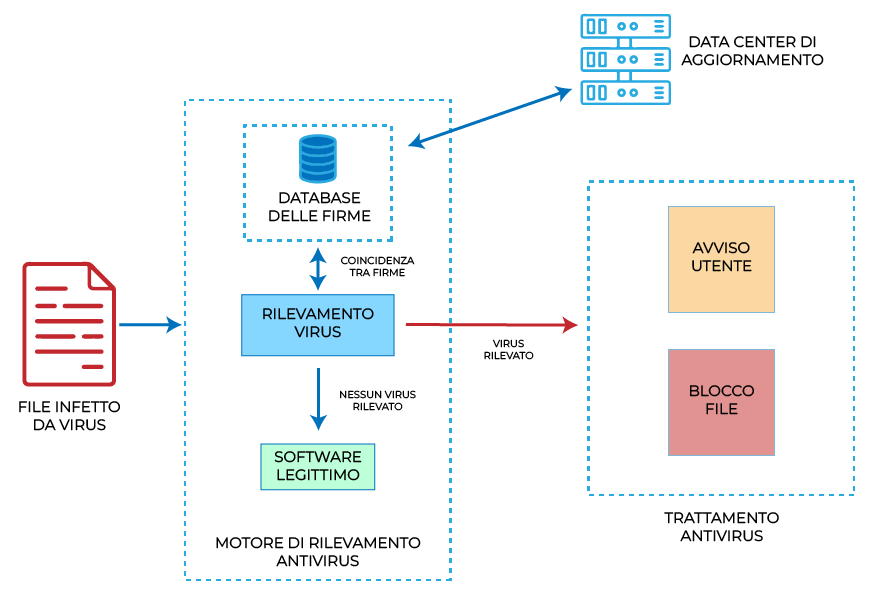

Il principio di funzionamento alla base di un antivirus è la scansione delle memorie RAM e ROM di un sistema, alla ricerca dello schema tipico di un virus. Questo perché il virus presenta un numero preciso di istruzioni, che appaiono come stringhe di byte. L’antivirus va alla ricerca di queste ultime, rilevandole come sequenze ben precise che prendono il nome di firme. Queste vengono conservate in un archivio interno, conosciuto come database delle firme, in modo che possano essere sfruttate per rilevamenti futuri. Il database viene aggiornato costantemente dalla casa produttrice sistematicamente attraverso la rete, al fine di garantire la protezione del cliente.

A questo schema protettivo si aggiunge il firewall, una barriera software in grado di bloccare software malevolo anche non noto prima che questo possa infiltrarsi nel sistema. Può anche essere usato per isolare nel sistema alcuni virus già presenti al suo interno, in modo da prevenire la diffusione dell’infezione attraverso la rete a cui si è connessi. Ciò rende evidente come un fire

L’analisi antivirus si realizza mediante tre metodi diversi:

- Analisi delle firme;

- Analisi euristica;

- Analisi telemetrica;

L’analisi delle firme prevede il confronto tra i file che passano sotto il suo scanner, con un database interno al software in cui sono contenute le firme dei malware conosciuti. C’è da dire che questo metodo non risulta sempre efficace, in quanto gli autori del software malevolo possono integrare metodi di offuscamento all’interno del loro malware e farlo sfuggire al rilevamento. Il database interno all’antivirus deve quindi essere costantemente aggiornato dalla casa produttrice, ma ciò richiede l’analisi di tutti i file dannosi che gli esperti scoprono al fine di aggiungerne la relativa firma.

Ciò rende evidente come l’analisi delle firme presenti un limite non indifferente: le vulnerabilità zero-day e i malware non ancora scoperti non possono essere integrati nel database dell’antivirus.

Tuttavia, è bene sottolineare che l’analisi delle firme resta ancora oggi uno dei migliori metodi per il rilevamento di minacce all’interno del sistema. Questo in virtù dei differenti metodi di azione dei malware, poiché non tutti hanno la stessa velocità di diffusione e lo stesso metodo di infezione. Inoltre, se implementato correttamente, tale metodo di analisi garantisce un numero teoricamente nullo di falsi positivi. Ma questo dipende solo ed esclusivamente da come la firma viene estratta e identificata. Ad esempio, l’hash MD5 dell’intero file garantisce l’ottenimento della firma completa del malware in analisi, rendendo impossibile l’insorgenza di un falso positivo.

La seconda tecnica, denominata analisi euristica, si basa sul rilevare software malevolo ignoto all’antivirus. Questa si realizza mediante la tecnica omonima, che prevede la scansione della memoria, o del codice sorgente stesso, alla ricerca di pattern malevoli. Molto spesso questa effettua un controllo di determinate sezioni della memoria che presentano sia nomi sospetti, che header irregolari. L’analisi euristica non è sempre presente all’interno di un software antivirus e non sempre garantisce dei risultati attendibile. Infatti si tratta di una delle principali responsabili della generazione di falsi positivi, oppure può rivelarsi eccessivamente permissiva. Tutto dipende dal livello di tolleranza con cui viene implementata.

Quando venne sviluppata per la prima volta, l’analisi prevedeva la divisione del file binario in diverse sezioni, come quella di dati e quella di codice. Questo perché i primi virus informatici riorganizzavano la disposizione delle sezioni, o sovrascrivevano la parte iniziale della sezione, per saltare alla fine del file in cui si trovava il codice malevolo. Tale pattern risulta molto preciso e soprattutto impossibile da rilevare in un software legittimo. Ciò permise una buona implementazione dell’euristica in un antivirus.

L’ultima tecnica è l’analisi telemetrica. Realizzata solo in tempi recenti, si è pensato di sfruttare la telemetria per rilevare da remoto alcune sequenze malevole all’interno dei files. Questo perché molte informazioni vengono salvate remotamente attraverso sensori telemetrici. Le aziende produttrici di antivirus sfruttano proprio questo principio per analizzare i binari rilevati nel sistema di un loro cliente e stabilire di conseguenza se si tratta di software malevolo, o legittimo.

L’antivirus è uno strumento essenziale per la nostra protezione online, ma da solo non può garantire la salvaguardia dei nostri dati sensibili.

Questo perché qualsiasi azione compiuta dal sistema, dipende da noi. È quindi essenziale mantenere un livello di vigilanza alto e costante, eseguendo regolarmente scansioni di sicurezza e aggiornamenti di sistema. Come sempre, la sicurezza informatica richiede un approccio proattivo. Si deve quindi non cadere nella trappola della fretta e prestare sempre attenzione ai link su cui si clicca e sul software che si installa. Solo attraverso un monitoraggio continuo e una consapevolezza costante possiamo garantire una protezione efficace contro le minacce digitali.