IL BLOG ITALIANO DELLE

CYBER SECURITY NEWS

Notizie e aggiornamenti minuto per minuto di Sicurezza Informatica

Benvenuti nel blog di Cyberment, il punto di riferimento per approfondimenti e aggiornamenti nel mondo della cybersecurity.

Qui troverete articoli, guide e analisi dettagliate per aiutarvi a comprendere le sfide e le soluzioni in ambito di sicurezza informatica. Esplorate i nostri contenuti per restare sempre informati sui trend e sulle innovazioni del settore.

Incident Action Plan: il piano operativo per la gestione degli incidenti informatici

Quando un attacco informatico colpisce davvero un’azienda, la differenza non la fa solo la tecnologia. La fanno le decisioni [...]

Analisi euristica dell’antivirus: cos’è e come funziona il rilevamento delle minacce

L’analisi euristica permette agli antivirus di individuare malware anche senza firme nel database. Scopri come funziona il rilevamento. Per [...]

SEO Poisoning e AI: il web sta diventando una trappola

Ogni giorno, miliardi di persone si affidano ai motori di ricerca come se fossero una bussola infallibile. Digitano una [...]

LockBit 5.0 in Italia: manifattura, food e healthcare nel mirino

LockBit 5.0 è tornato dopo l'Operazione Cronos con capacità multipiattaforma e tecniche di evasione avanzate. Nel 2026 ha già [...]

MalTerminal, il malware che usa GPT per creare payload in tempo reale

MalTerminal è il primo malware noto a integrare GPT per generare codice malevolo durante l’esecuzione. Analisi e rischi di [...]

DarkSword: la nuova exploit chain che minaccia milioni di iPhone

Google Threat Intelligence Group ha scoperto DarkSword, una catena di attacco che sfrutta sei vulnerabilità per compromettere iPhone con [...]

Slopoly: il nuovo ransomware generato con l’IA

Slopoly è una backdoor PowerShell generata con un LLM, usata dal gruppo Hive0163 in un attacco ransomware reale. In [...]

ClickFix: la campagna che convince gli utenti a eseguire il malware da soli

ClickFix è una campagna che convince le vittime a eseguire manualmente comandi malevoli, ingannandole con un problema inesistente. Negli [...]

Man-in-the-Prompt: il nuovo attacco che manipola i prompt dell’intelligenza artificiale

Negli ultimi due anni la prompt injection è diventata il problema centrale della sicurezza applicata agli LLM. L’OWASP GenAI [...]

Coruna: il nuovo exploit kit che prende di mira iPhone e iPad

Un nuovo exploit kit capace di colpire iPhone e iPad sfruttando catene di vulnerabilità presenti in iOS. Negli ultimi [...]

Trend cyber security 2024

Concedere autorizzazioni alle App: quali sono i rischi

Scaricare e installare un’app sembra un gesto banale, ma può nascondere insidie legate alla sicurezza. Ogni applicazione richiede permessi per [...]

App di messaggistica istantanea: tra rischi e garanzie di sicurezza

Le applicazioni di messaggistica istantanea sono strumenti fondamentali per la comunicazione moderna, utilizzate quotidianamente da miliardi di persone in tutto [...]

Burnout da ransomware: l’impatto psicologico degli attacchi

Cosa accade ai team IT a seguito di un attacco? Il burnout da ransomware è la conseguenza diretta di [...]

Secure Mobile Access: la soluzione per l’accesso remoto sicuro

Una risposta complessa ed efficiente alla crescente richiesta aziendale di protezione sugli accessi remoti. Scopriamo il suo funzionamento. Cos'è il [...]

Ransomware a livello CPU: la minaccia oltre il software

Il primo proof-of-concept di ransomware iniettato nel microcodice della CPU: una minaccia invisibile che sfugge a ogni difesa tradizionale. [...]

Termine del supporto a Windows 10: impatto economico e transizione a Windows 11

La fine di un'era informatica spalanca le porte a dubbi e rischi per la sicurezza di aziende e imprese. [...]

Minacce AI-driven: intelligenza artificiale nei toolkit cybercriminali

I cybercriminali utilizzano l'intelligenza artificiale per potenziare i propri ransomware e realizzare campagne di phishing indistinguibili da quelle genuine. [...]

La differenza tra frode informatica e truffa per la legge italiana

Nell'ambito della giurisprudenza penale italiana, i reati di frode informatica e truffa rappresentano due fattispecie distinte, disciplinate rispettivamente dagli [...]

Voldemort: campagna di phishing mascherata da controllo fiscale

Scoperta la diffusione di una nuova campagna di phishing camuffata da finta e-mail del fisco. Cos’è la minaccia informatica Voldemort? [...]

CVE-2024-38063: scoperta una grave vulnerabilità zero-click su Microsoft Windows

Una vulnerabilità zero-click espone gli utenti Windows ad attacchi di tipo RCE. Nella giornata del 12 agosto 2024 è [...]

Articoli che riguardano

i servizi di vulnerability assessment

Monitoraggio delle vulnerabilità: perché è indispensabile

Le aziende sono costantemente esposte a nuove minacce informatiche. Ogni giorno, emergono nuove vulnerabilità che potrebbero essere sfruttate dai [...]

Tutto quello che devi sapere su CVE-2017-9841

CVE-2017-9841 è una vulnerabilità che permette a un attaccante remoto di eseguire codice PHP arbitrario su siti web che utilizzano versioni vulnerabili di [...]

Articoli che riguardano i

malware e gli attacchi

Come gestire le chiavi crittografiche

Le chiavi crittografiche sono un elemento essenziale nella protezione delle informazioni sensibili e nella sicurezza delle comunicazioni digitali. Una gestione [...]

Attack Surface Reduction (ASR) nel Cloud

Il cloud computing ha rivoluzionato il modo in cui le aziende gestiscono e archiviano i propri dati, offrendo flessibilità, scalabilità [...]

Gli articoli più letti questo mese

Entropy Injection: la nuova frontiera della difesa informatica

La sicurezza informatica tradizionale si basa su regole fisse che gli attaccanti studiano e [...]

Basilica di San Marco: l’attacco hacker alle infrastrutture OT italiane

Un gruppo hacktivista pro-cinese sostiene di aver violato il sistema anti-allagamento della Basilica di [...]

Analisi euristica dell’antivirus: cos’è e come funziona il rilevamento delle minacce

L’analisi euristica permette agli antivirus di individuare malware anche senza firme nel database. Scopri [...]

Sicurezza Informatica preventiva

Vulnerability Assessment • Vulnerability Scan • Penetration Test • Formazione cybersecurity • VAPT • Web Vulnerability Assessment

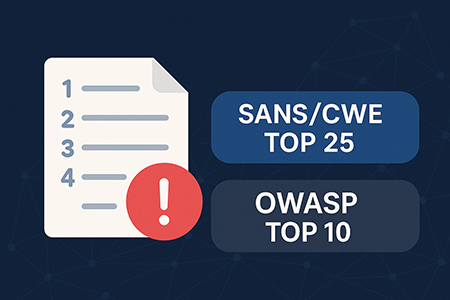

SANS/CWE Top 25: guida agli errori critici nel software

Oggi introduciamo un tema estremamente delicato che riguarda senza ombra di dubbio la sicurezza applicativa. Esistono due classifiche ampiamente riconosciute e adottate: la CWE/SANS Top 25 Most Dangerous Software Errors [...]

App di messaggistica istantanea: tra rischi e garanzie di sicurezza

Le applicazioni di messaggistica istantanea sono strumenti fondamentali per la comunicazione moderna, utilizzate quotidianamente da miliardi di persone in tutto il mondo per scambiare messaggi, documenti, immagini e video. Tuttavia, [...]

Burnout da ransomware: l’impatto psicologico degli attacchi

Cosa accade ai team IT a seguito di un attacco? Il burnout da ransomware è la conseguenza diretta di pressione, stress e assenza di supporto. Quando si affronta il [...]

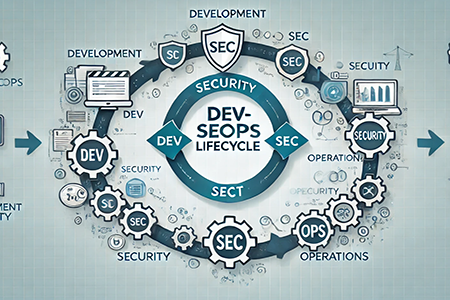

DevSecOps: come garantire la sicurezza nello Sviluppo Software

Nel mondo dinamico dello sviluppo software, la sicurezza è spesso considerata un aspetto secondario, affrontato solo alla fine del ciclo di sviluppo. Tuttavia, con l’aumento delle minacce informatiche, questo approccio [...]

La differenza tra frode informatica e truffa per la legge italiana

Nell'ambito della giurisprudenza penale italiana, i reati di frode informatica e truffa rappresentano due fattispecie distinte, disciplinate rispettivamente dagli articoli 640 ter e 640 del Codice Penale. Sebbene entrambi [...]