IL BLOG ITALIANO DELLE

CYBER SECURITY NEWS

Notizie e aggiornamenti minuto per minuto di Sicurezza Informatica

Benvenuti nel blog di Cyberment, il punto di riferimento per approfondimenti e aggiornamenti nel mondo della cybersecurity.

Qui troverete articoli, guide e analisi dettagliate per aiutarvi a comprendere le sfide e le soluzioni in ambito di sicurezza informatica. Esplorate i nostri contenuti per restare sempre informati sui trend e sulle innovazioni del settore.

Wardialing: l’attacco che scansiona numeri telefonici per violare i sistemi

Il wardialing è una tecnica di attacco che scansiona numeri telefonici per trovare modem e dispositivi vulnerabili. Negli ultimi [...]

FreePBX sotto attacco: scoperta vulnerabilità critica CVE-2025-57819

CVE-2025-57819 è una vulnerabilità zero-day che permette l'esecuzione di SQL Injection in FreePBX. Scopri tutti i dettagli e come [...]

Forced Browsing: cos’è e come proteggere il tuo sito web

Scopri cos'è il forced browsing, come funziona e quali misure adottare per proteggere il tuo sito da accessi non [...]

Cl0p Ransomware: la minaccia globale spiegata nel dettaglio

Scopri cos'è il ransomware Cl0p, come funziona, chi ha colpito e quali strategie adottare per difendersi da una minaccia [...]

Roaming Mantis, la campagna malware che prende di mira le reti Wi-Fi

Scopri come la campagna malware Roaming Mantis infetta smartphone Android e iOS sfruttando reti Wi-Fi compromesse. Negli ultimi vent'anni, [...]

Repudiation Attack: come funziona e perché minaccia la sicurezza dei sistemi digitali

Un repudiation attack è un attacco basato sulla manipolazione fraudolenta dei sistemi di logging. Scopri come proteggere i tuoi [...]

CVE‑2025‑5777: vulnerabilità critica nei software NetScaler

CVE‑2025‑5777 è una vulnerabilità critica in NetScaler ADC e Gateway. Scopri come funziona e come proteggere i tuoi sistemi. [...]

Randstorm: vulnerabilità critica nei wallet crypto

Scopri cos'è la vulnerabilità Randstorm e perché mette a rischio milioni di wallet crypto creati tra il 2011 e [...]

Clickjacking: cos’è, come funziona e come difendersi dagli attacchi

Scopri cos’è il clickjacking, come funziona questo attacco e quali sono le migliori strategie per proteggere i tuoi dati. [...]

CVE-2025-24201: vulnerabilità critica nel motore Apple WebKit

La vulnerabilità CVE-2025-24201 colpisce Apple WebKit e consente l’esecuzione di codice arbitrario. Scopri aggiornamenti e misure di difesa. I [...]

Trend cyber security 2024

Arresto di Pavel Durov: cosa succede adesso a Telegram?

Il fondatore di Telegram arrestato per i contenuti illeciti diffusi sul lato oscuro della piattaforma. Una spiegazione su cosa [...]

Antidot: nuova minaccia per Android camuffata da finto aggiornamento

Il mondo mobile è nuovamente scosso dall'affermazione di una nuova minaccia. Un nuovo attore malevolo fa capolino sulla scena e [...]

TikTag: nuovo attacco informatico mirato a Chrome e Linux su architettura ARM

ARM, un nome che al giorno d'oggi è sulla bocca di tutti. Se fino a poco più di dieci [...]

Analisi di Xenomorph, malware bancario per Android

Un malware capace di rubare portafogli di criptovalute attraverso le fotografie fa capolino sulla scena. Con ben 3 miliardi di [...]

Dirty Stream: una nuova minaccia intrinseca alle app Android

Scoperta una nuova tecnica di attacco contro Android che porta alla sovrascrittura dei file nella directory Home. I sistemi operativi [...]

Biometria comportamentale: in cosa consiste

La biometria comportamentale è un ramo della biometria che si occupa dell'identificazione e dell'autenticazione di un individuo sulla base delle [...]

ZenHammer: nuovo attacco contro i Processori AMD

I ricercatori dell’ETH di Zurigo hanno scoperto una variante dell’attacco RowHammer che prende di mira l’architettura Zen di AMD. [...]

Deepfake Phishing, tutto quello che sappiamo

I deepfake sono un tipo di contenuti multimediali sintetici, come immagini, video o audio manipolati o interamente generati dall'intelligenza [...]

Steganografia in informatica, si può nascondere l’esistenza di un messaggio?

La privacy è un fattore critico per la vita privata delle persone e il concetto di confidenzialità è diventato [...]

YTStealer: il malware predatore dei creator di YouTube

Nell'ecosistema di YouTube, una nuova minaccia si aggira inosservata, prendendo di mira i creatori di contenuti: si tratta di [...]

Articoli che riguardano

i servizi di vulnerability assessment

CVE-2023-21554, breve analisi Microsoft Message Queuing Remote Code Execution Vulnerability

Nell'ombra degli ingranaggi digitali che muovono la nostra società moderna, si cela un intricato gioco di gatto e topo. [...]

Website Vulnerability Assessment: cos’è e quali sono i vantaggi

Un website vulnerability assessment è un processo fondamentale per garantire la sicurezza informatica di un sito web e la [...]

Articoli che riguardano i

malware e gli attacchi

IoC: cosa sono gli indicatori di attacco informatico

Gli attacchi informatici non annunciano mai il loro arrivo con segnali evidenti: si muovono nell'ombra, lasciando dietro di sé indizi [...]

Antivirus: sappiamo perché è indispensabile?

Un viaggio alla scoperta di una delle tipologie di software maggiormente diffuse al mondo e che da sempre si [...]

Gli articoli più letti questo mese

Attacco SSL Stripping: come funziona e perché è pericoloso navigare senza HTTPS

Quando si parla di sicurezza in rete, il protocollo HTTPS rappresenta un prezioso alleato [...]

Wardialing: l’attacco che scansiona numeri telefonici per violare i sistemi

Il wardialing è una tecnica di attacco che scansiona numeri telefonici per trovare modem [...]

Forced Browsing: cos’è e come proteggere il tuo sito web

Scopri cos'è il forced browsing, come funziona e quali misure adottare per proteggere il [...]

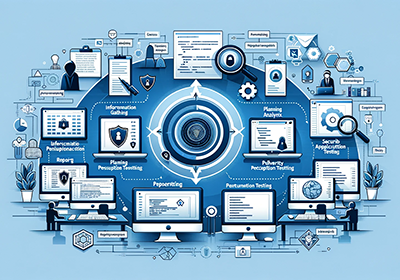

Sicurezza Informatica preventiva

Vulnerability Assessment • Vulnerability Scan • Penetration Test • Formazione cybersecurity • VAPT • Web Vulnerability Assessment

L’importanza del WAPT per la sicurezza delle applicazioni web

Le applicazioni web sono il cuore delle operazioni aziendali. Dalle piattaforme e-commerce ai sistemi bancari online, le applicazioni web facilitano transazioni, comunicazioni e processi essenziali. Tuttavia, questa crescente dipendenza [...]

Monitoraggio delle vulnerabilità: perché è indispensabile

Le aziende sono costantemente esposte a nuove minacce informatiche. Ogni giorno, emergono nuove vulnerabilità che potrebbero essere sfruttate dai cybercriminali. Per proteggere in modo costante i propri sistemi e [...]

Responsible Disclosure: perché è fondamentale in cyber security

Il Responsible Disclosure è un approccio etico alla segnalazione delle vulnerabilità informatiche. Si tratta di una pratica che prevede la comunicazione delle scoperte di problemi di sicurezza a organizzazioni, [...]

Tutto il potenziale del Dynamic Application Security Testing (DAST)

La sicurezza delle applicazioni web si rivela un aspetto cruciale per proteggere dati sensibili e mantenere la fiducia degli utenti. In questo contesto, il Dynamic Application Security Testing (DAST) [...]

Steganografia in informatica, si può nascondere l’esistenza di un messaggio?

La privacy è un fattore critico per la vita privata delle persone e il concetto di confidenzialità è diventato un valore imprescindibile per ciascuno di noi. La maggior parte [...]